Майнинг (от англ. Mining — «добыча») — способ заработка современных цифровых валют, самой известной из которых является биткойн. Для добычи требуются серьезные вычислительные мощности — и, по мнению злоумышленников, их можно «позаимствовать» у простых пользователей. Слово «майнинг» точно передает действия злоумышленников: заработанные ими деньги — действительно добыча, которую они получают с зараженных компьютеров.

Не секрет, что современные домашние и офисные компьютеры — намного мощнее, чем того требует большинство повседневных задач. А для сервера наличие избыточной мощности — необходимость на случай пиковых нагрузок, которые в разы превышают обычные показатели.

С использованием этих мощностей на ПК может незаметно выполняться множество задач, о которых пользователь не знает, — и не узнает, если закравшаяся в систему программа не начнет «наглеть».

Что такое майнеры?

Майнеры — довольно старый по меркам ИБ тип вредоносных программ, стремительно набравший популярность с началом бурного роста стоимости криптовалют.

В общем случае это программы, которые тайно устанавливаются на компьютеры (да и на серверы тоже) и занимаются вычислениями, необходимыми для получения криптовалют. Во многих публикациях утверждается даже, что майнеры не относятся к вредоносным программам. Разумеется это не так. Даже не считая того, что запущенный майнер мешает пользователю работать на ПК, любой майнер обладает классическими признаками вредоносной программы. В первую очередь, скрытая установка на компьютер — вредоносная программа устанавливается, не оповещая пользователя совсем или сообщая о своем функционале лишь частично.

На данный момент майнеры — одни из самых распространенных вредоносных программ. Для наглядности можно открыть вирусную базу Dr.Web и выделить все записи, в которых есть слово mine.

Этот скриншот содержит лишь часть майнеров, попавших в вирусную базу в течение одного дня. На самом деле их раза в два-три больше. В СМИ попадает информация лишь о ничтожной доле вредоносных программ, рассказать обо всех — задача нереальная. Поэтому их просто ловят

Как начать добычу криптовалют

Добывать цифровые монеты можно честным путем. Чтобы начать такую деятельность, требуется заранее ознакомиться с некоторыми нюансами.

Вам может понравиться эта статья о настройке майнинг фермы с нуля

Какие вопросы нужно решить перед началом майнинга:

Сколько денег имеется для первоначальных инвестиций (минимальная сумма — 1000 долларов); Какое оборудование и серверы будут задействованы; Какое количество электроэнергии примерно будет расходоваться.

Важно заранее определить, что влияет на скорость майнинга и что собой представляет мощность. Скорость определяется мощностью, которая измеряется определенным числом хэшрейта (Hashrate) на конкретном алгоритме.

Как распространяются майнеры?

Эти вредоносные программы называются «троянцы-майнеры». Не вирусы и не черви, а именно троянцы. Напомним, что троянцы — это тип вредоносных программ, самостоятельно распространяться не умеющих. Для проникновения на компьютер, а иногда и для запуска, им нужна помощь пользователя.

Криптовалюта Bitcoin была создана в 2009 году. Троянец, в название которого вошло слово «mine», появился через два года — в 2011.

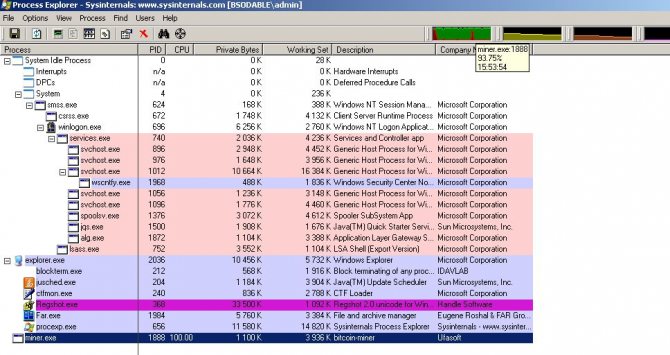

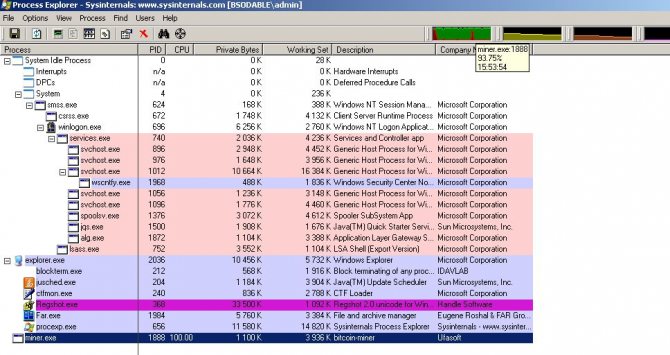

Собственно, Trojan.BtcMine.1 майнером не являлся – для майнинга он использовал две легитимные программы. Забавно, что майнер этот был очень «жадным»: вторая программа майнинга загружалась им именно для того, чтобы максимально загрузить компьютер расчетами. На иллюстрации можно увидеть нагрузку на процессор, которую создает программа-майнер, запущенная троянцем Trojan.BtcMine.1.

Внимание! Самостоятельное удаление майнера может быть опасно, так как эти вредоносные программы способны этому противодействовать. Так, Trojan.BtcMine.1978, предназначенный для добычи криптовалют Monero (XMR) и Aeon запускается в качестве критически важного системного процесса, при попытке завершить который Windows аварийно прекращает работу и демонстрирует «синий экран смерти» (BSOD).

Использование легитимных программ в целях майнинга оказалось для киберпреступников невыгодно. Такие программы не скроешь от пользователя — их видно с списке запущенных приложений. И, соответственно, их легко обнаружить и удалить (или перенастроить).

Хакерские способы заражения. Признаки вируса майнера

Программу для скрытого майнинга может либо установить человек, имеющий физический доступ к оборудованию, либо могут использоваться другие способы, аналогичные тем, которые используются для распространения компьютерных вирусов.

Наиболее распространенные способы хакерского проникновения для установки скрытых майнеров:

- Установка вредоносных программ людьми, имеющими доступ к оборудованию.

- Заражение сайтов скриптами, содержащими код для выполнения скрытого майнинга, или загружающими на компьютер пользователя вирусы майнера. Как правило, это работает через различные полулегальные сайты с сомнительным содержанием.

- Распространение зараженных вирусом-майнером установочных файлов, которое часто происходит при распространении пиратского программного обеспечения в интернете.

- Использование уязвимостей в операционной системе или установленных программах со стороны сервера. При этом используются специальные утилиты (эксплойты), позволяющие скрыто управлять компьютером и устанавливать на нем вредоносные программы.

Сомнительные сайты

Интернет-ресурсы, предлагающие скачать бесплатно пиратские программы, и другие нелегальные и полулегальные сайты часто также распространяют вирусы, предназначенные либо для кражи личных данных, либо для скрытого майнинга, а также для других целей.

Так вред от использования пиратских программ может быть намного больше, чем сэкономленные на их приобретении деньги. Кроме того, в настоящее время существует масса открытых бесплатных программ, имеющих те же функции, что и платные, а иногда даже лучше, благодаря усилиям сообщества людей, поддерживающих принцип открытости программного обеспечения. Такие программы легко можно найти на Github, где выложены их программные коды.

Установочные файлы

Легче всего внедрить вирус майнер в установочные файлы широко используемых программ, что позволяет незаметно проникнуть на чужой компьютер, использовав для этого самого владельца, или сделать это незаметно под видом установки безвредной программы.

Для того, чтобы уберечься от такого способа проникновения нужно тщательно проверять источник, откуда были взяты установочные файлы, а также обязательно проверять их перед запуском хорошим антивирусом.

Атака сервера

Любые программы и операционные системы содержат уязвимости. Они могут быть безобидными, а могут таить в себе большую опасность — позволить злоумышленникам полностью захватить контроль над компьютером и использовать его.

Необходимо максимально ограничивать количество таких уязвимостей и регулярно проверять компьютер на наличие вирусов и программ криптоджекинга.

Симптомы заражения компьютера вирусами-майнерами:

- медленная работа ПК;

- перегрузка видеокарты;

- повышенный расход оперативной памяти;

- повышенный расход трафика;

- удаление файлов;

- частые сбои при попытке соединения с интернетом;

- невозможность зайти на некоторые сайты.

Троянцы в шкуре безобидных приложений

На сегодняшний день наряду с майнерами, использующими легитимные программы, появились специально созданные троянцы, уже полностью учитывающие специфику преступного бизнеса. Они могут не отображаться в списке процессов и/или ограничивать потребление ресурсов.

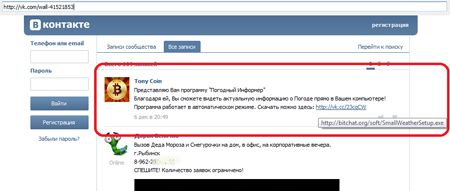

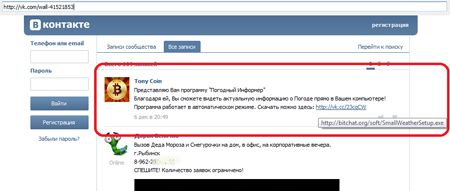

Вот, скажем, достаточно старый Trojan.BtcMine.218 (для сравнения: майнер, попавший в вирусную базу Dr.Web в конце января 2022 года, имеет номер 2025). Данный майнер распространялся под видом «погодного тулбара». Он действительно устанавливал безобидный «погодный информатор» SmallWeatherSetup.exe, но вместе с ним — еще и вредоносную программу Tool.BtcMine.130.

Естественно, Trojan.BtcMine.218 – не единственная вредоносная программа, распространяющаяся под видом безобидной, получить троянца можно, скачав чит, трейнер кряк и т. п.

Этот майнер прославился тем, что его создатель забыл удалить собственное имя из вредоносной программы.

А вот Trojan.BtcMine.737 — уже плод сотрудничества нескольких злоумышленников. В качестве майнера преступники используют утилиту другого разработчика, которую Dr.Web детектирует как программу из семейства Tool.BtcMine. Создатель этой утилиты распространяет ее на условии оплаты комиссии в размере 2,5% от всей добытой с ее помощью криптовалюты.

Широкая востребованность майнеров привела к тому, что в Сети появилось множество предложений по разработке вредоносных программ подобного вида – образцов кода, на основе которого можно создать майнер, в Интернете достаточно много. В связи с этим напоминаем, что не только распространение вредоносных программ, но и их создание является уголовно наказуемым деянием.

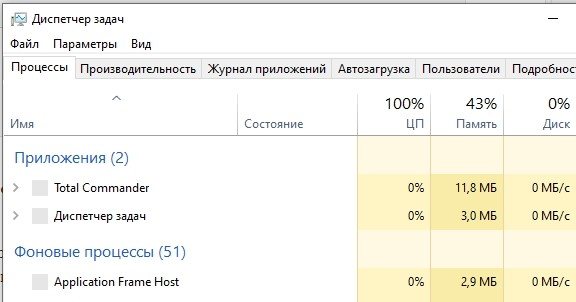

Что делать, если подозрительное ПО отсутствует в Таск Менеджере?

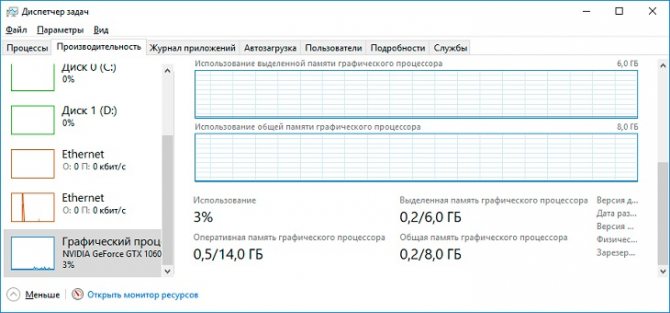

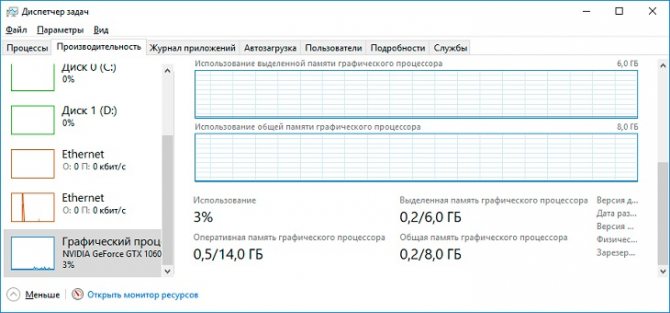

Обычно майнинговое ПО использует видеоадаптер, не нагружая при этом процессор. В таком случае найти и удалить вирус майнер при помощи «Диспетчера задач» не получится (особенно это касается устройств со старой версией Windows OS).

В Windows 10 доступна функция просмотра загруженности не только центрального, но и графического процессора. Для проверки нагрузки на GeForce или Intel достаточно выполнить следующие манипуляции:

- Зайти в «Диспетчер задач» удобным способом, например, зажав сочетание Ctrl + Shift + Escape.

- В окошке консоли выбрать вкладку «Производительность» и перейти в раздел «Графический процессор», предварительно завершив работу всех программ, кроме «Task Manager».

- Перейти в раздел «Графический процессор»: если в режиме простоя активность graphics processor находится на отметке более 50% (тем более, если приближается к уровню 100%), то на данном ПК работает miner.

Некоторые miner’ы способны автоматически отключать «Диспетчер задач» через определенное время после запуска «штатного» средства ОС, что также является признаком наличия на данном устройстве потенциальной угрозы. Часть майнингового ПО способна отключаться при запуске окошка «Task Manager»: пользователь просто не увидит «зловреда» в списке исполняемых файлов, несмотря на все косвенные признаки его наличия в пользовательской ОС.

В данном случае придется воспользоваться специальной утилитой, к примеру:

- AIDA64 Extreme;

- AnVir Task Manager;

- Process Hacker.

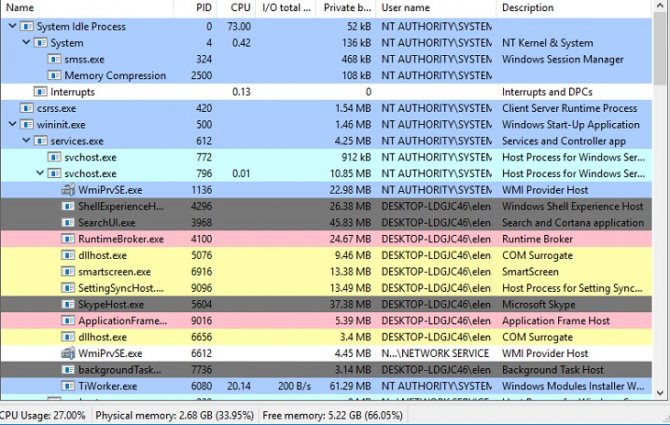

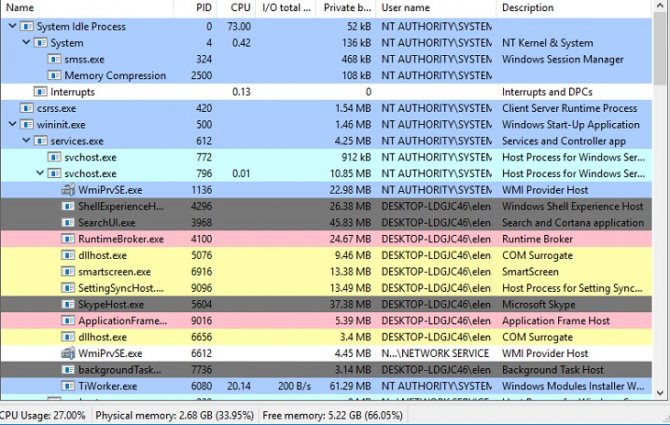

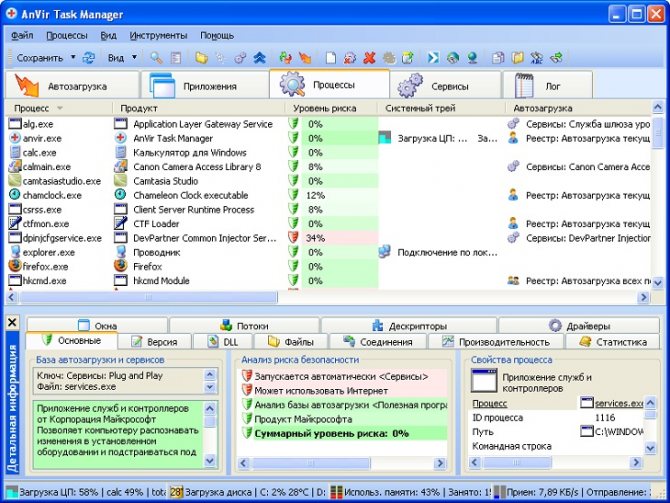

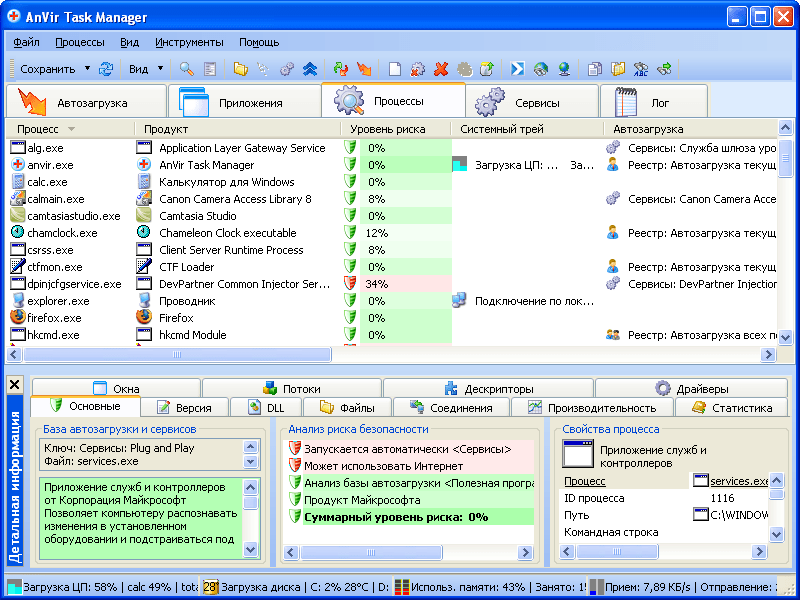

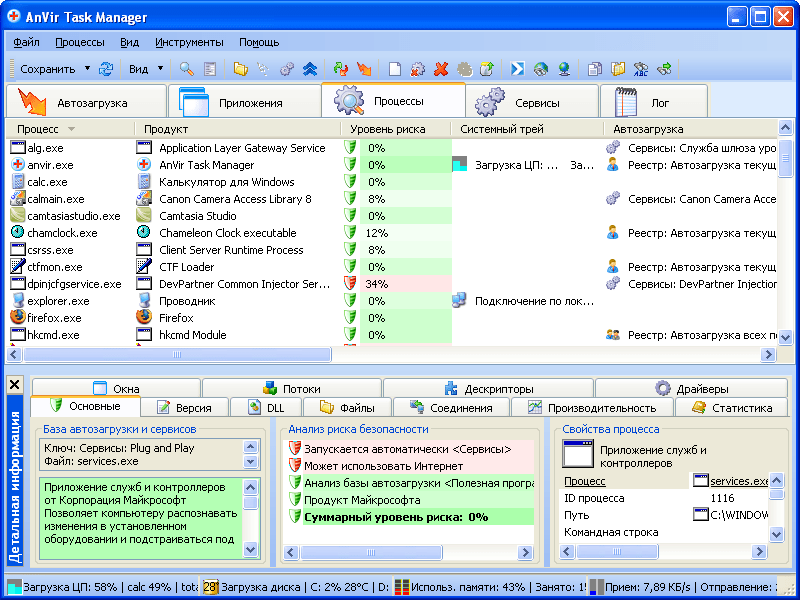

Такой софт позволяет узнать реальную загруженность системы. Чтобы проверить ПК в AnVir Task Manager, потребуется:

- Зайти на официальный портал поставщика программного решения, тапнуть на красную стрелочку «Скачать бесплатно», нажать на «Сохранить».

- Запустить «anvirus.exe» и следовать инструкции «Мастера установки».

- Открыть приложение Анвир Таск Менеджер, навести курсор на подозрительный экзе для отображения комплексной информации о нем.

- В AnVir Task Manager каждому исполняемому exe-файлу присваивается свой «Уровень риска». Чем выше данный показатель, тем больше вероятность того, что рассматриваемое ПО относится к категории «Badware».

- Щелкнуть по объекту правой клавишей мышки и выбрать верхний пункт раскрывшегося меню – «Детальная информация».

- В нижней части экрана отобразится специальное поле с подробными сведениями об exe – зайти во вкладку под названием «Производительность».

- В разделе «Период» указать опцию «День», чтобы проверить нагрузку ПК за прошлые сутки. Если указанный exe сильно нагружал систему, тогда нужно будет переписать его наименование и путь.

- После этого щелкнуть по элементу правой клавишей мышки, и в ниспадающем menu выбрать опцию «Перейти к указанному файлу», затем повторно кликнуть по объекту и нажать на функцию «Завершить процесс».

- Зайти в открывшуюся папку и попытаться вручную удалить вирус майнера.

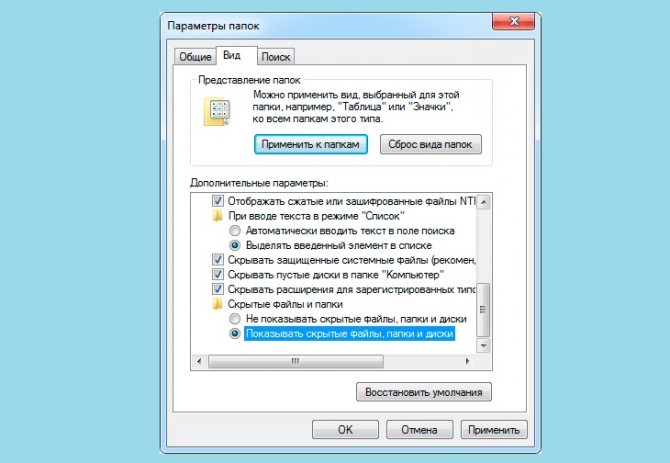

- Если после перехода в указанную директорию, пользователь не может найти нужный exe-файл, то экзешка скрыта. Необходимо настроить отображение скрытых файлов и папок – перейти во вкладку «Вид», в раздел «Параметры». Повторно зайти в закладку «Вид», спуститься в самый низ экрана и поставить галочку напротив «Отображать скрытые файлы и папки», тапнуть на «Применить» и «ОК».

- После того как юзер удалит скрытый майнер со своего компьютера (в т.ч. при помощи утилиты Unlocker), необходимо обязательно почистить реестр от остаточных компонентов «зловреда» способом, указанным выше.

- Повторно просканировать систему в своей антивирусной программе и уничтожить (либо переместить в «Карантин») все обнаруженные угрозы, после чего осуществить перезагрузку системы.

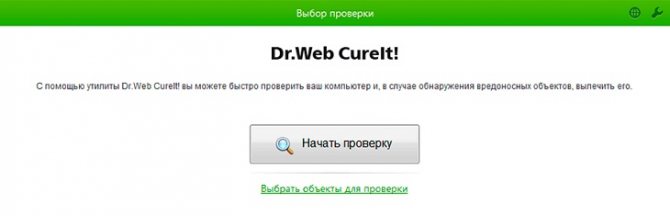

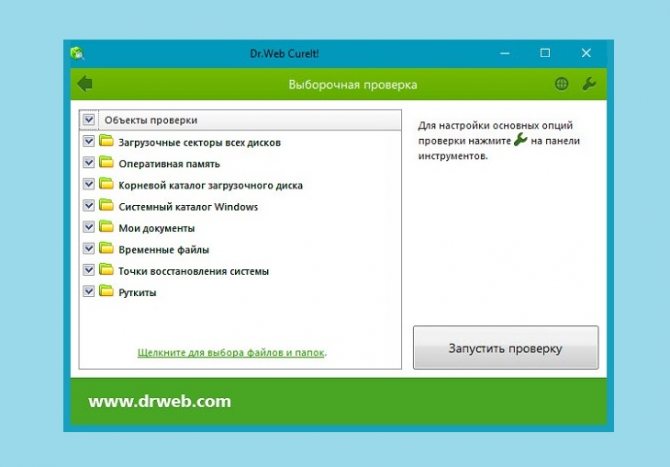

Обратите внимание! Если пользователь не уверен в эффективности своего антивирусного ПО, то можно воспользоваться такими утилитами для борьбы с вирусами, как Malwarebytes Antimalware, Hitman Pro, Adw Cleaner, Kaspersky Virus Removal Tool или портативной бесплатной программой Dr. Web Curelt. Подобное ПО поможет уничтожить около 60% всех существующих майнеров.

Так, полностью удалить майнер с компа можно при помощи Dr. Web Curelt. Для реализации задуманного необходимо:

- Загрузить прогу с официального сайта поставщика программного решения: проскролить вниз сайта до раздела «Обновление Dr. Web Curelt», тапнуть на кнопку «Скачать Dr. Web Curelt».

- В открывшемся окошке обозревателя нажать на интерактивную клавишу «Скачать Dr. Web Curelt».

- Запустить загруженную экзешку: на экране появится окошко «Лицензии и обновления». Поставить галочку напротив опции «Я согласен принять участие в программе улучшения качества ПО», после чего клацнуть на опцию «Продолжить».

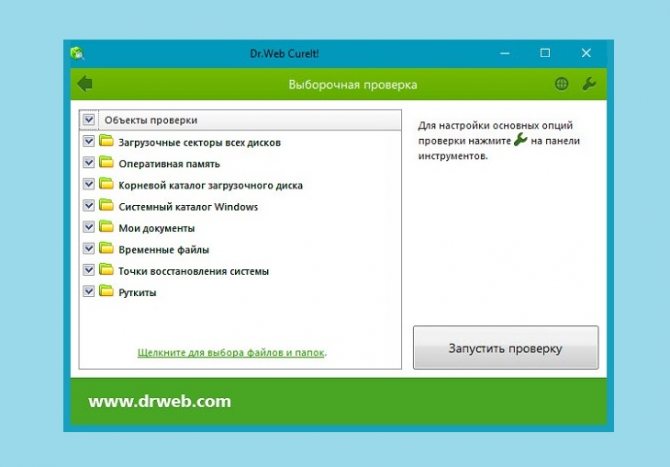

- В отобразившемся окне бесплатной утилиты тапнуть на кнопку «Начать проверку», чтобы запустить сканирование ПК, дождаться завершения автоматического процесса.

- По окончании сканирования пользователю станет доступен полный перечень «зловредного» ПО. Проверить, чтобы в список удаляемых прог случайно не попал нужный софт (особенно это касается «крякнутых» программ и файловых менеджеров), после чего щелкнуть на опцию «Обезвредить».

Обратите внимание! Помимо стандартного антивирусного ПО можно воспользоваться такой программой, как Kaspersky TDSSKiller – утилита антируткита позволит почистить все скрытые от глаз пользователей процессы. ПО имеет интуитивно понятный интерфейс и поставляется на условно-бесплатной основе.

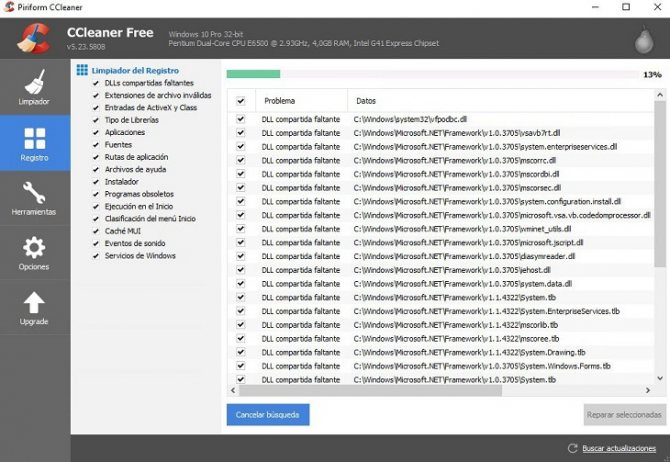

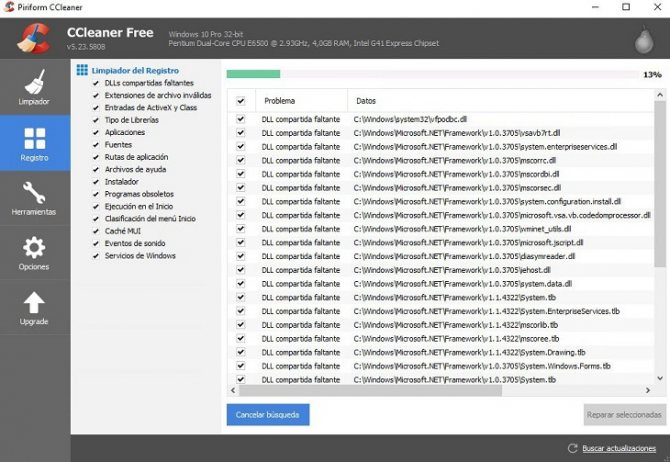

Дополнительно рекомендуется воспользоваться бесплатной утилитой CCleaner, которая, наряду с Reg Organizer, позволит подчистить все «хвосты», оставленные после майнинга:

- Скачать прогу, установить и запустить.

- Щелкнуть по вкладке левой панели инструментов «Реестр» и инициировать «Поиск проблем».

- Дождаться окончания запущенного процесса и нажать на «Исправить отмеченные…».

- Следовать подсказкам на экране: по окончании работы утилиты осуществить ребут компа.

Как вирус распространяется и скрывается

На данный момент заработать новую единицу криптовалюты достаточно сложно, тем более если майнер не забирает все ресурсы компьютера под себя. Поэтому майнеры работают в составе ботнетов — сетей зараженных ПК. Ну а поскольку число зараженных компьютеров для успешного майнинга должно быть велико, то зачастую обнаруживают майнер достаточно быстро.

Майнеры могут попасть на компьютер в результате заражения другими троянцами. СМИ в основном упоминают майнеров и шифровальщиков, в то время как, скажем, вариантов загрузчиков Trojan.DownLoader или Trojan.MulDrop в день создается в несколько раз больше, чем энкодеров.

Чем опасны такие троянцы? Особого вреда они не наносят, но зачастую бороться с ними тяжелее, чем с шифровальщиками. Установившись на компьютер первыми, они анализируют его состояние и загружают необходимые модули. В том числе может быть загружен и модуль майнинга.

Ну и, естественно, майнеры пытаются удалить антивирус. В качестве примера можно привести Trojan.BtcMine.1978, который пытается удалить службы антивирусов Dr.Web, Windows Live OneCare, «Антивируса Касперского», ESET Nod32, Emsisoft Anti-Malware, Avira, 360 Total Security и Windows Defender.

Иногда майнинг служит для злоумышленников лишь побочным заработком. Так, основное предназначение троянца Trojan.Mods.10 — подмена веб-страницам, а для Trojan.Tofsee — рассылка спама.

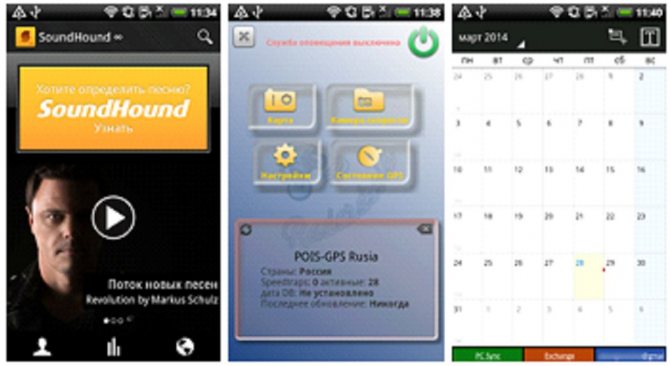

Для каких операционных систем существуют майнеры? Для всех используемых: Windows, macOS, Linux, Android …

Первые варианты Android.CoinMine относятся к 2014 году. Эти вредоносные программы распространяются в модифицированных версиях популярных приложений и активизируются в те моменты, когда зараженное мобильное устройство находится в режиме ожидания.

Внимание! Эти троянцы влияют не только на время работы аккумулятора и повышают температуру интенсивно работающих компонентов устройства. Сообщалось о взрывах перегретых аккумуляторов мобильных устройств.

Системные прерывания как отключить?

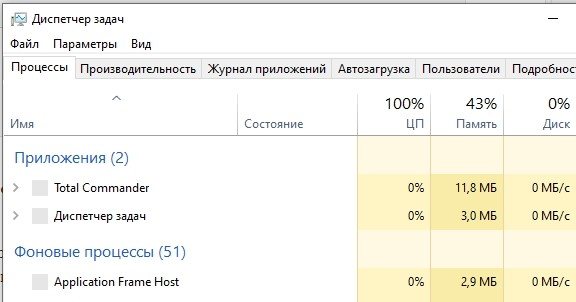

Снять задачу для её завершения мы не сможем. Такая возможность не поддерживается на программном уровне. Важно выявить «нарушителя спокойствия» — тот компонент, из-за которого ЦП грузиться чуть ли не на 100%.

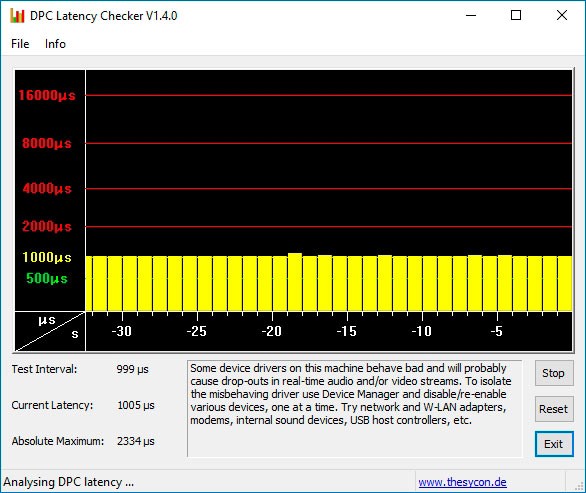

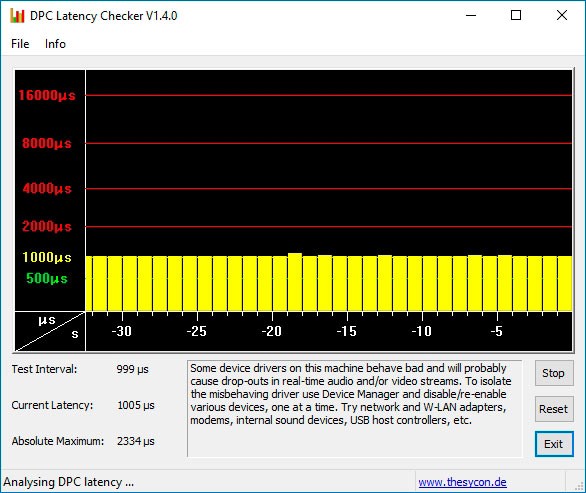

Рекомендую скачать портативную утилиту Latency Cheker, которая в реальном времени анализирует работу оборудования и показывает, когда показатели начинают зашкаливать.

DPC Latency Checker

В момент создания этой статьи я «заснял» следующую картину:

Ситуация в норме. А вот если начнут появляться красные всплески, то программа советует запустить «диспетчер устройств» и поочередно отключать модули.

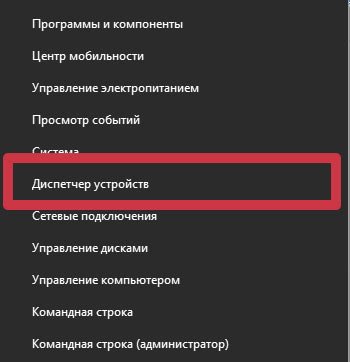

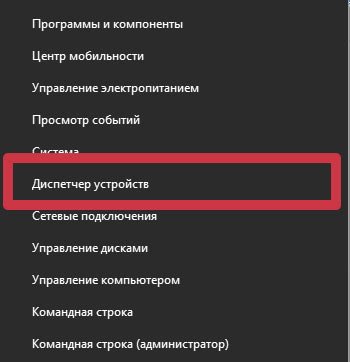

- Кликаем правой кнопкой мыши на «Пуск» Windows 10 и выбираем нужный вариант:

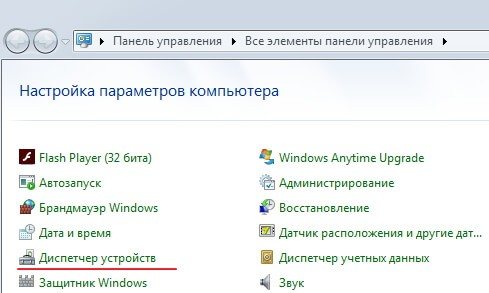

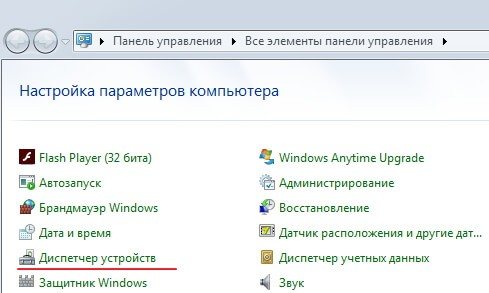

В предыдущих версиях Виндовс попасть в указанное месторасположение реально через панель управления.

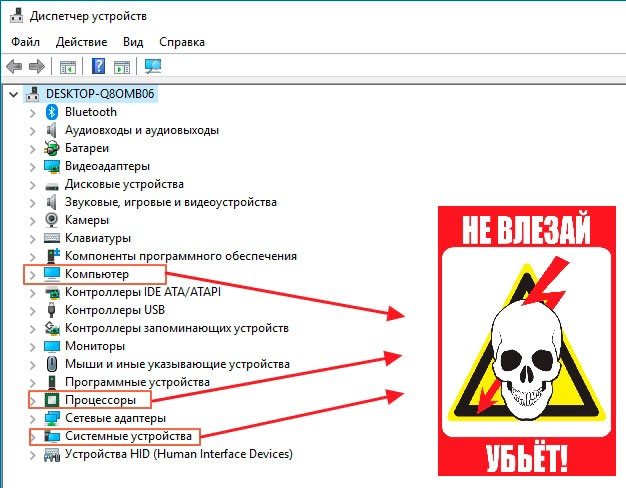

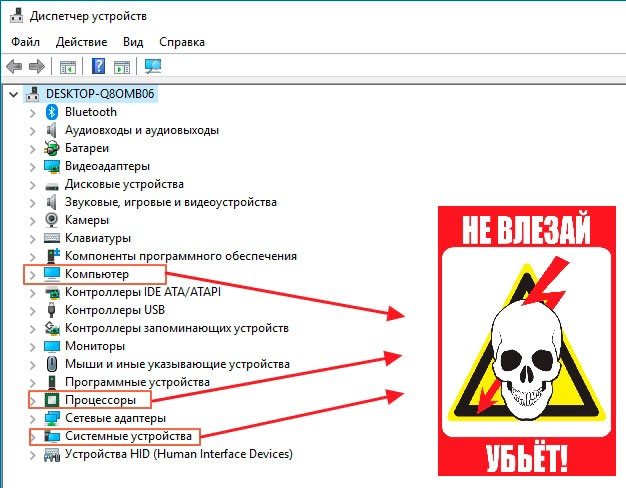

- В появившемся окне пробуем деактивировать элементы, начиная с самых безобидных – модуль Wifi, сетевой адаптер Ethernet, аудио, видео. Главное, обходить стороной «Системные устройства», «Процессоры» и «Компьютер», иначе случиться сбой, перезагрузка и непредсказуемые последствия:

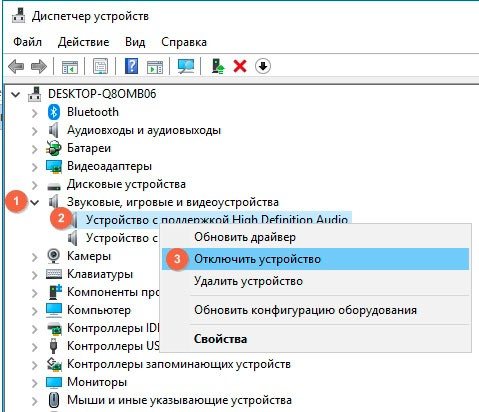

- Отключаем следующим образом: раскрываем конкретную категорию, щелкнув по стрелочке слева от названия, затем видим вложенный перечень модулей (может быть один или более). Кликаем правой кнопкой мышки, выбираем операцию «Отключить…»:

Обязательно после каждой деактивации смотрим на нагрузку Latency Cheker, менеджере задач. Когда «Системные прерывания» перестанут кушать ресурсы ЦП, Вы должны понимать, какое оборудование стало виновником проблемы. Далее попробуйте обновить его драйвера вручную или автоматически с помощью софта IOBit Driver Booster. Вот инструкция:

Майнеры под видом плагинов для браузеров

Еще один вид майнеров — плагины для браузеров. В данном случае также используется известное приложение со встроенным вредоносным кодом. Иногда злоумышленники создают и раскручивают вредоносное приложение с именем, похожим на название популярной программы.

В качестве примера можно привести Tool.BtcMine.1046. Плагин SafeBrowse для браузера Google Chrome был предназначен для заработка широкого спектра криптовалют — Monero, Dashcoin, DarkNetCoin и т. д.

Или более древний Trojan.BtcMine.221, предназначенный для добычи криптовалюты Litecoin. Распространялся с нескольких принадлежащих злоумышленникам веб-сайтов под видом различных приложений — например, надстройки к браузеру, якобы помогающей в подборе товара при совершении покупок в интернет-магазинах.

Ну и, наконец, самый «модный» вариант — скрипты на сайте. Неоднократно отмечалось, что выгода от подобной технологии заработка крайне мала, но тем не менее все больше сайтов включается в гонку за криптовалютами. В качестве интересных примеров можно привести майнер, создававший невидимое всплывающее окошко, прятавшееся за треем на Рабочем столе, или вредоносные программы, подменявших содержимое неактивных закладок браузера.

Как его удалить?

Разобравшись с терминологией, мы плавно подобрались к процессу удаления вредоносного ПО. Выполняется ликвидация майнеров несколькими способами. Рекомендуется рассмотреть все варианты, так как не исключено, что к положительным изменениям приведет только один из них.

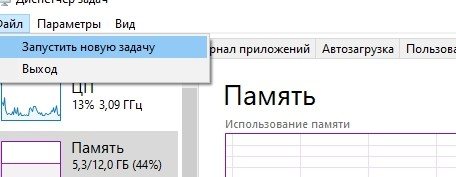

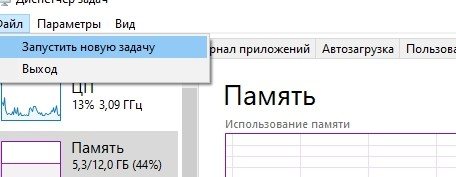

«Диспетчер задач»

«Диспетчер задач» можно использовать не только в качестве средства проверки, но и в качестве инструмента для удаления майнера. Действуйте по инструкции:

- Запустите «Диспетчер задач».

- Перейдите во вкладку «Подробности».

- Найдите майнер и файл, который его запускает.

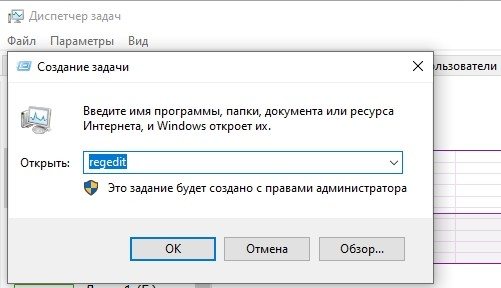

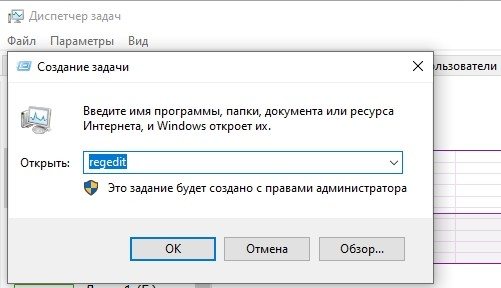

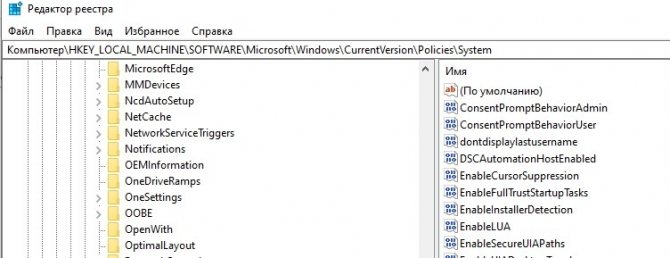

- Откройте редактор реестра, обработав запрос «regedit» в окне «Выполнить» («Win» + «R»).

- Зажмите клавиши «Ctrl» + «F» и введите в поисковую строку название файла.

- Щелкните по нему ПКМ и нажмите на кнопку «Удалить».

Аналогичным образом следует поступить со всеми остальными совпадениями. В противном случае добытчик криптовалюты продолжит работу.

С помощью программы AnVir Task Manager

Этот инструмент является расширенным «Диспетчером задач», но принцип действия будет схож. Через AnVir Task Manager необходимо идентифицировать вредителя и найти корневую папку, где он располагается. Далее нужно произвести удаление средствами редактора реестра.

Кто в опасности?

Все. По статистике, более 80% сайтов имеют уязвимости. Каждый может оказаться на взломанном сайте, занимающемся майнингом.

Что касается заражения обычной программой-майнером, то взглянем только на одну ботсеть: «По усредненным подсчетам в созданной злоумышленниками бот-сети наблюдается активность 203 406 ботов в сутки». Более 200 000 пользователей скачали себе не пойми какую программу для оптимизации покупок в Интернете!

Майнеры не могут заражать файлы, а вот процессы заразить могут. Причем могут заражаться все запущенные процессы, но использоваться для майнинга будет первый, в котором этот троянец начинает работу.