Надежда Захарова 05.04.2018

Добыча криптовалют ведется как легальным, так и не вполне законным способом. Сегодня существуют так называемые скрытые майнеры, которые майнят криптовалюту посредством чужих вычислительных мощностей.

При этом, хозяин ПК или другого устройства может даже и не знать о том, что у него установлено такое вредоносное ПО.

В статье рассказывается о том, что такое скрытый майнинг, какие риски он несет для владельцев компьютеров и как обнаружить вредоносные программы и избавиться от них.

Что такое теневой майнинг

Суть этого процесса заключается в добыче криптовалюты с чужого компьютера сторонним лицом с использованием специального программного обеспечения.

Для того, чтобы начать добывать криптовалюту с чужого компьютера, злоумышленнику достаточно внедрить туда специальной ПО.

Кстати, его функционал редко ограничивается одним лишь майнингом.

Чаще всего, присутствуют и сопутствующие возможности по краже важной информации, получения доступа к электронным кошелькам и так далее.

Каким образом скрытые майнеры обычно попадают на ПК?

В первую очередь, через скачанные из сети Интернет приложения или при просмотре определенных сайтов.

Чаще всего, речь идет о скачивании «варезного» программного обеспечения, с которым, в качестве «нагрузки» идет и вирусный файл.

Обычно он самораспаковывается и запускается без ведома пользователя.

Поэтому первой мерой предосторожности является установка современного антивируса с последними обновлениями, который обычно блокирует скачивание вредоносных файлов. Правда, как показывает практика, этой меры бывает недостаточно. Но с ней, по крайней мере, шансы на внедрение вредоносных файлов снижаются.

Еще один вариант – установка программы напрямую. Сделать это намного сложнее, так как необходимо получить не виртуальный, а реальный доступ к машине.

Наконец, еще один вариант – получение удаленного доступа к ПК. Здесь также есть свои определенные сложности.

перейти

Майнинг на чужом горбу: как злоумышленники используют компьютеры

Везде, где существуют правила, есть те, кто их нарушает. И мир криптовалют не исключение. Некоторые майнеры не платят за электричество, подтягивая кабель к трансформатору, кто-то контрабандой везёт видеокарты из Китая.

Но чаще всего добытчики криптовалюты используют чужие компьютеры. В частности, в сентябре этого года «Лаборатория Касперского» обнаружила две крупные сети компьютеров, занимавшихся майнингом криптовалют. Одна сеть приблизительно на 4 000 единиц техники, другая — на 5 000. Как оказалось, все они были заражены вирусом, а владельцы техники даже не подозревали, что участвуют в добыче цифровой валюты, помогая создателям вируса зарабатывать десятки тысяч долларов ежемесячно.

Как правило, в процессе чёрного майнинга добываются криптовалюты Litecoin, Feathercoin и Monero. Их добыча не требует наличия техники с большими мощностями, а добывать монеты можно из обычных домашних компьютеров.

Как осуществляется скрытый майнинг

Для начала, злоумышленник подключается к одному из пулов для майнинга, так как добывать криптовалюту с помощью одного ПК самостоятельно не имеет смысла.

Хотя некоторым удается создать свою собственную сеть, установив ПО на множество машин одновременно.

В этом случае, шансы на успех значительно повышаются.

Основная задача программного обеспечения – добыча криптовалют. Все заработанные средства перечисляются на счет злоумышленника. При этом, вирус может долгое время оставаться незамеченным, так как далеко не все антивирусные программы сегодня способны распознать подобное ПО.

Дело в том, что такая программа, как уже отмечалось выше, попадает на ПК обычно вместе с другими файлами (к примеру, скачанная игра, фильм, музыка или документы).

Установка производится в тихом режиме без участия пользователя.

А если это «взломанная» (активированная) программа, то чаще всего пользователь вообще отключает антивирус, чтобы тот пропустил установку, тем самым самостоятельно открывает полный доступ к своему компьютеру, пусть даже временно.

перейти

RiskWare.BitCoinMiner деинсталляции

Мы рекомендуем вам действовать быстро, и удалить RiskWare.BitCoinMiner так быстро, как вы можете. Мы поощряем получение средство удаления вредоносных программ, как это будет гарантировать, чтобы полностью завершить RiskWare.BitCoinMiner. Как только средство безопасности идентифицирует угрозы, позволяют стереть RiskWare.BitCoinMiner. При попытке ручного ликвидации RiskWare.BitCoinMiner, вы может привести к повреждению вашей системы, так что лучше, если вы не попробовать его.

Quick Menu

- Step 1.

Удалить RiskWare.BitCoinMiner и связанные с ним программы. Устранить RiskWare.BitCoinMiner из Windows 8 - Стереть RiskWare.BitCoinMiner в Windows 7

- Удалить RiskWare.BitCoinMiner в Windows XP

- Убрать RiskWare.BitCoinMiner из Mac OS X

Step 1. Удалить RiskWare.BitCoinMiner и связанные с ним программы.

- Windows 8

- Windows 7

- Windows XP

- Mac OS

Устранить RiskWare.BitCoinMiner из Windows 8

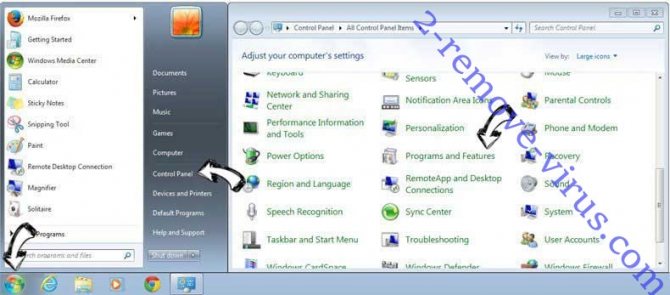

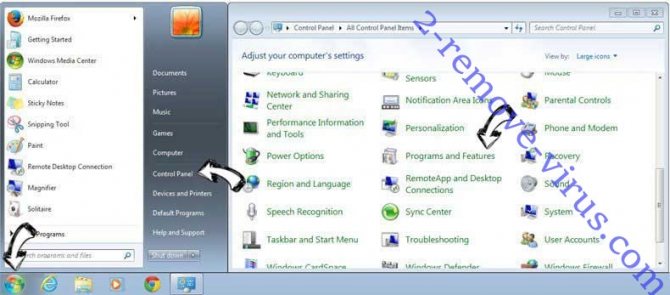

В нижнем левом углу экрана щекните правой кнопкой мыши. В меню быстрого доступа откройте Панель Управления, выберите Программы и компоненты и перейдите к пункту Установка и удаление программ.

Стереть RiskWare.BitCoinMiner в Windows 7

Нажмите кнопку Start → Control Panel → Programs and Features → Uninstall a program.

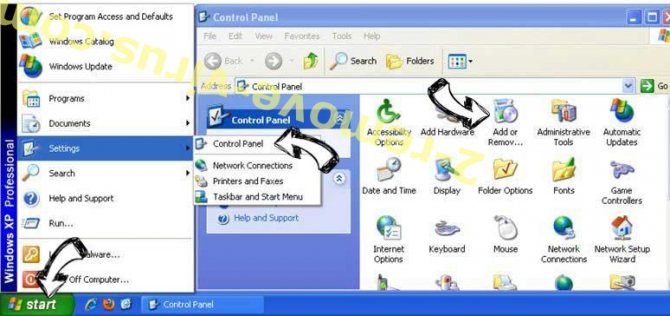

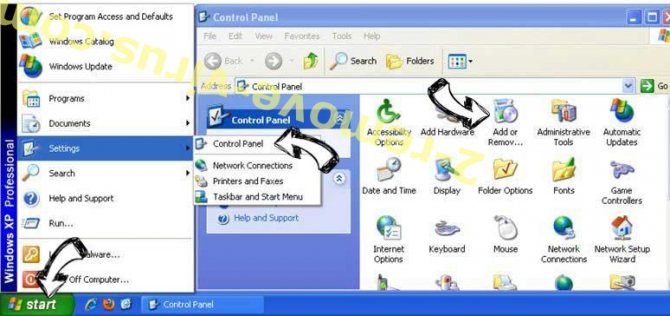

Удалить RiskWare.BitCoinMiner в Windows XP

Нажмите кнопк Start → Settings → Control Panel. Найдите и выберите → Add or Remove Programs.

Какие опасности таит в себе подобное ПО

Основные риски, связанные с работой таких программ, относятся к группе технических. Дело в том, что обычный вирус может наносить вред операционной системе.

Здесь опасности заключаются прежде всего в краже личной информации, а также доступов к электронным кошелькам и другим важным программам, а также сайтам.

Что касается скрытого майнера, помимо всего перечисленного выше, он еще и существенно нагружает систему. Особенно видеокарту.

В результате, существуют риски сокращения ресурса этой платы. Помимо видеокарты, скрытые майнеры могут нанести вред и другим комплектующим.

В частности, это касается ЦП, материнской платы и блока питания.

Самая большая проблема заключается в том, что современные антивирусники, как уже отмечалось выше, в большинстве своем не способны распознать подобное программное обеспечение.

Соответственно, пользователю приходится искать его самостоятельно. Для этого есть определенные рекомендации.

перейти

Что она делает

Ваш компьютер может получить доступ мошенники, и ваши конфиденциальные данные могут быть украдены, если вы позволяете Троян в установке достаточно долго. Мошенники могут установить даже более серьезную угрозу на вашей ОС, а вы бы и не заметили. Троян, возможно, шпионит за вами, и ваша личная информация может оказаться в руках преступников. Троянов инфекции, таким образом, чем быстрее вы уберете RiskWare.BitCoinMiner, тем лучше. Мы советуем приобретать программу удаления вредоносных программ , и она работает в фоновом режиме, так что угроза может быть немедленно замечены. Программа безопасности будет мгновенно обнаружить угрозу, и ваше устройство не будет нарушено. Если ваша операционная система вроде бы показывать признаки инфекции, но нет установлена утилита безопасности, получить один сразу, и его стереть RiskWare.BitCoinMiner.

Основные способы обнаружения ботнетов (скрытый майнер)

С учетом того, что антивирусное программное обеспечение оказывается бессильным в этом вопросе, пользователи должны определять наличие вредоносных приложений самостоятельно.

Сделать это не так просто, как может показаться на первый взгляд, но реально.

Первая рекомендация – проверка работы устройства при обычных нагрузках. Для этого подойдут обычные приложения или даже запуск браузера. Если наблюдается существенное падение производительности, стоит провести проверку при помощи антивируса на наличие стандартных вирусов. Если их не обнаружено, возможно, обновления требует Windows или драйвера.

После этого, проводится углубленная проверка с повышением нагрузки. Здесь уже может потребоваться игра с высокими системными требованиями.

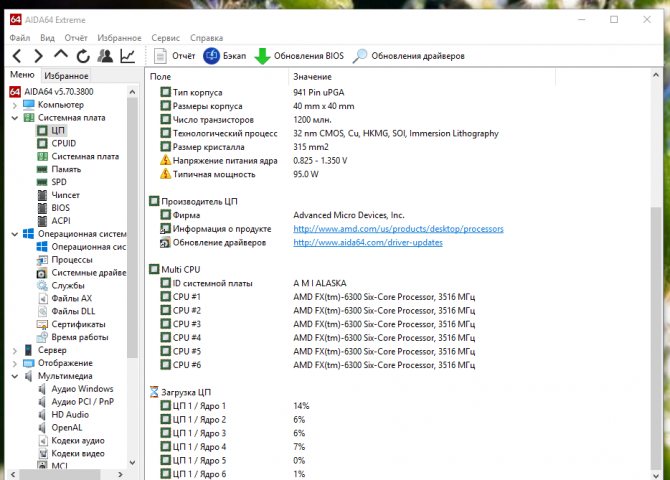

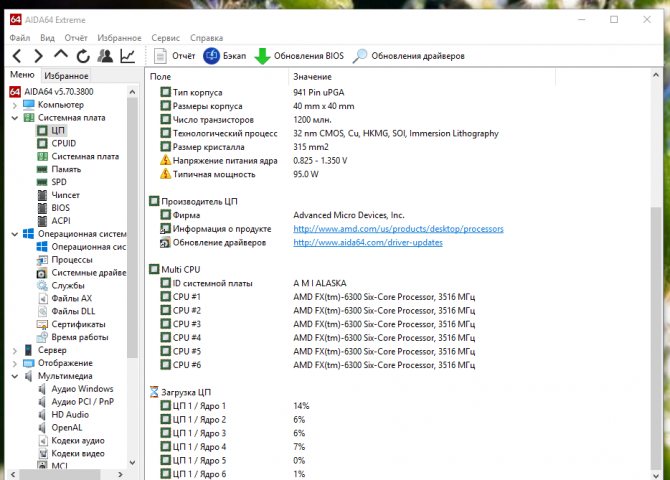

Затем можно запустить AIDA64 проверить нагрузку на видеокарту и ЦП до и после закрытия фоновых программ.

Наконец, сравниваются все показатели и делаются соответствующие выводы.

Остановимся на некоторых моментах подробнее. Одним из самых простых способов для пользователей, обнаруживших вероятность присутствия скрытого майнера является переустановка системы с форматированием диска С.

Однако такой вариант подходит далеко не всем. На этом диске могут храниться другие важные файлы, которые будут утеряны при форматировании.

Хотя такой вариант является самым надежным и простым. Сегодня установить тот же Windows может даже начинающий пользователь, следуя простым инструкциям инсталлятора.

Рассмотрим подробнее работу с приложением AIDA64.

После запуска приложения, необходимо войти в OSD и здесь отметить такие пункты, как показатели температуры видеокарты и процессора, уровень их загрузки и занятость оперативной памяти.

После применения выбранных параметров на рабочем столе появится виджет.

Если показатели слишком высокие, можно попробовать отключить все, что нагружает ЦП и видеокарту и сравнить. Если показатели останутся высокими, наверняка установлен скрытый майнер.

Также, для определения того, что нагружает видеокарту, можно пользоваться ProcessExplorer. Причем здесь не нужны никакие дополнительные настройки.

Программа работает сразу же после запуска.

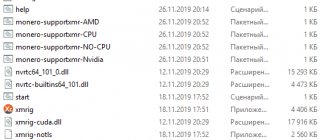

Еще один метод – проверка диска С на наличие слишком больших папок. Дело в том, что именно в них может скрываться майнер. Причем вес таких папок может достигать нескольких гигабайтов. Это один из самых простых способов обнаружения такого рода программного обеспечения.

Иногда можно встретить рекомендации по обнаружению такой скрытой программы через диспетчер задач.

Однако современное вредоносное ПО для скрытого майнинга настраивается таким образом, что следы присутствия скрываются.

Маскироваться программное обеспечение может под обычные программы, используемые на ПК. Поэтому найти его бывает не так просто.

перейти

Что делает вирус майнер – виды вирусов-майнеров

Выделяют две категории вирусов-майнеров: исполняемые файлы и браузерные скрипты. Большинство из них — исполняемые файлы с расширением «.exe». Существуют разные способы появления таких вредоносных программ на устройствах пользователей. Наиболее известный способ – дополнительные модули при скачивании файлов, которые устанавливаются вместе с этими файлами.

Майнер наносит существенный вред, поэтому его проявление не заставит себя долго ждать. Обнаружить его можно следующими способами:

- Медленная работа оборудования и постоянные ошибки – первый признак того, что появилась вредоносная программа.

- Обнаружить вирус можно путем наблюдения в диспетчере задач за процессами, которые происходят во время работы ПК. Среди признаков того, что на компьютере появился miner может быть следующее: открываются программы, которые не были использованы, работают посторонние процессы и тому подобное.

- Если перезагрузить ПК, а сразу после этого отследить загруженность процессора, можно обнаружить вирус по высоким показателям.

Невозможно остановить распространение вредоносной программы, можно только полностью ее устранить. Чтобы приступить к этапу удаления майнера с ПК, необходимо подготовиться.

Основные проблемы при обнаружении такого ПО

Одна из проблем заключается в том, что скрытые майнеры могут встраиваться не только на сайты с пиратским программным обеспечением, но и в рекламу на YouTube.

Впервые об этой проблеме заговорил специалист по кибербезопасности Трой Марш. Многие пользователи жаловались на то, что специальный скрипт использовал до 80% мощностей их ПК для добычи криптовалюты Монеро.

Еще один пример – сайты создания фавиконок. Эти небольшие изображения используются вебмастерами для уникализации во вкладке браузера, чтобы пользователю было проще перемещаться между закладками.

В 2022 году появились сообщения о том, что скрытый майнер находится в коде сайта по созданию таких картинок. Естественно, все вебмастера добавляют их на свои сайты. Соответственно, майнеры появляются на них.

Основная проблема заключается в том, что подобные ресурсы пользуются доверием пользователей и последние вряд ли заподозрят, что подозрительное программное обеспечение могло прийти именно оттуда.

перейти

Как понять, что ваш компьютер заражён

Единственный ярко выраженный признак майнинговой атаки — это торможение работы компьютера.

Если это происходит на конкретном сайте, то, возможно, злоумышленники проникли через браузер. Особенно важно наблюдать, нормально ли работает техника, на ресурсах, требующих длительного времяпрепровождения, например на торрент-трекерах, сайтах с онлайн-играми и фильмами.

Особо подвержены атакам компьютеры геймеров, так как у них, как правило, более сильные графические видеокарты и процессоры.

Ещё один вспомогательный признак майнинговой атаки — повышенное потребление электроэнергии.

Чаще всего антивирусы распознают программы с майнерами не как вирусы, а как потенциально опасные программы, ухудшающие работу компьютера. По факту майнеры не наносят никакого другого вреда, кроме как использование ваших ресурсов. На это также важно обращать внимание.

Удаление

Для удаления недостаточно просто обнаружить файл или папку подозрительно большого размера.

Поэтому лучше установить антивирусные программы (некоторые специалисты рекомендуют именно portable версии, так как вирусы могут блокировать установку антивирусного ПО, что часто встречается).

Проводить процедуру чистки лучше всего в безопасном режиме. В этом случае шансы на то, что вредоносное ПО сможет заблокировать работу антивируса минимальны.

На этом этапе важно удалить не только и не столько скрытый майнер, сколько программу, которая его устанавливала. Потому что в случае уничтожения майнера, это же приложение сможет его восстановить через какое-то время.

После проверки системы различными антивирусами и зачистки всего подозрительного, необходимо обратить внимание на то, продолжают ли работать подозрительные процессы, которые были обнаружен ранее. Если речь идет о какой-то странной большой папке, можно попробовать провести несколько перезагрузок операционной системы и посмотреть, не появится ли эта папка снова.

Основная задача на этом этапе – не только удалить причины и следствия, но и убедиться в том, что речь идет именно о том вирусе, который устанавливал майнер.

Дело в том, что современные хакеры прекрасно осведомлены о том, какими именно методами пользователи будут пытаться чистить компьютер.

Соответственно, они стремятся всячески скрыть следы майнеров и установщика.

Возможна ситуация, когда не помогает ни одна мера. Антивирус не может определить вредоносную программу.

Тогда лучше обращаться к специалистам, либо просто переустановить систему, о чем уже говорилось выше. В случае форматирования диска С, вредоносное ПО вместе с майнером будет удалено.

В данном случае важно убедиться в том, что на диске С не остается никаких важных программ или документов. Потому что в процессе форматирования все они будут удалены.

Как я могла заразиться?

Троянов возлюбленная€™т, как правило, проявляется тот факт, что они вам скачали. Это означает, что вирус был применен метод скрытного проникновения. Например, это мог быть представлен как некоторая безопасная электронной почте или сообщение. Если you’повторно неосторожность открыть поддельное электронное письмо, вы даете зеленый свет к вирусу that’с там. Как вы можете себе представить, вы можете установить все виды вредоносных программ, можно себе представить таким образом. Чтобы избежать этого, удаление подозрительных писем/сообщений, которые вы получаете. Другие популярные методы проникновения предполагает использовать комплекты, поддельные торренты, сторонние всплывающие окна. Если вы следите за потенциальных злоумышленников, вам могут поставить под угрозу вашу собственную безопасность. Обратить пристальное внимание онлайн и возлюбленная€™т недооценивать любых кибер-угроз. Последнее, но не менее, многие инфекции путешествовать в Интернете через бесплатные/Shareware связки. Будьте осторожны, так что вы возлюбленная€™т приходится иметь дело с какой-то коварный, агрессивный паразит.

Профилактические меры

Попадание вредоносного ПО со скрытым майнером – это первый сигнал к тому, что пользователь должен пересмотреть сайты, которые он посещает.

Как уже отмечалось выше, чаще всего вирусы приходят именно в процессе скачивания какого-то пиратского контента (торренты, шары и так далее), а также при посещении сомнительных сайтов (онлайн-фильмы, порно, игровые проекты).

Попасть вирус может и через взломанные мессенджеры и даже социальные сети. Одной из последних тенденций является взлом аккаунта скайпа и отправление через него ссылки всем пользователям, которые находятся в списке контактов.

Последние, в свою очередь, переходят по ссылке и получают вирус на свой ПК.

В качестве меры для профилактики можно использовать антивирусное ПО. Некоторые скрытые майнеры запускаются именно через стандартные вирусы.

Соответственно, такое ПО сможет их обнаружить и обезвредить иногда еще на стадии попытки записи на ПК.

Что касается загрузки контента, лучше отказаться от нее вообще. Особенно если установлен биткоин кошелек. В случае попадания вируса, данные от него, в том числе приватные ключи в процессе транзакций могут попасть в руки злоумышленнику.

Хранить криптовалюту желательно либо на аппаратном, либо на бумажном кошельке. Горячие не подходят, так как приватные ключи хранятся непосредственно на жестком диске и подобное вредоносное программное обеспечение может получить доступ к ним.

перейти

Скрытый майнер — как удалить с компьютера?

Майнеры не всегда легко удалить с ПК. Часто для них придумывают защиты. Самое лучшее — периодически устраивать глубокую проверку компьютера на различные угрозы.

Перед ручным удалением вируса на всякий случай можете создать точку восстановления.

Вообще, если вы подозреваете на что на ПК присутствует вирус-майнер, то инструкция удаления будет примерно такой:

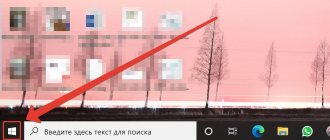

- Нужно проверить автозагрузку. Зажать Win + R и ввести команду msconfig, далее — нажать ОК. Активировать вкладку “Автозагрузка”. Посмотрите что там — все лишнее отключите.

- Далее проверьте службы. Подозрительные — отключите. Чтобы открыть список служб — зажмите Win + R и введите команду services.msc, нажмите ОК. Откроется окно со списком служб, все лишнее также отключите. Нажмите два раза по подозрительной службе и в “Тип запуска” выберите “Отключена”. Нажмите кнопку “Остановить”.

- Если это не помогло, скачайте пробную версию антивируса. После установки — обновите базы и запустите глубокое сканирование.

- Просканируйте ПК утилитами против опасных и рекламных вирусов: Dr. Web CureIT, AdwCleaner или HitmanPro.

- Можно поставить программу AnVir Task Manager, которая позволит детально изучить автозагрузку, она бесплатная и показывает очень много полезной информации.