Принцип действия вирус-майнера заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, максимально загружая процессор или видеокарту в целях получения дохода для злоумышленника. Прибыль начисляется в BTC.

Разработчик программы зарабатывает на мощностях оборудования других пользователей. Вирус может вызывать пропажу личных данных, выводить операционную систему Windows из строя и способствовать проникновению новых угроз. В этой статье рассмотрим разные методы борьбы с вредоносными программами.

Как обнаружить майнер?

Вредоносную программу важно вовремя распознать и устранить. Проверку компьютера на наличие таких программ необходимо выполнять в следующих случаях:

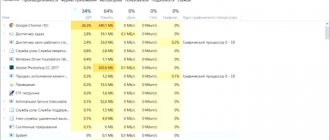

- Заторможенная работа ПК. График загрузки процессора, который можно посмотреть в диспетчере задач, показывает загруженность до 40-100%.

- Miner может перегружать видеокарту. Это можно отследить при открытии любой программы, которая отображает процент загрузки карты. При большой загруженности кулеры карты начинают быстрее крутиться и шуметь.

- Повышается расход оперативной памяти. Это можно проверить в диспетчере устройств.

- Большой расход интернет-трафика, удаление файлов, периодическое отключение интернета или заторможенная работа ПК.

- Сбои в работе Windows или ошибки в работе установленных программ.

При наличии хотя бы одной из причин, рекомендуем проводить проверку на наличие вирусов.

Игры с вирусом для майнинга

Чуть позже эксперты из лаборатории Avast после проведенных исследований сразу выделили список из пяти компьютерных блокбастеров, содержащих вирус и инструменты для скрытого майнинга:

- NBA 2K19,

- Grand Theft Auto V,

- Far Cry 5,

- The Sims 4,

- Fallout 4 GOTY.

Речь идет преимущественно о пиратских сборках (Repack) с неофициальным контентом, опубликованных на международных торрент-трекерах со свободным доступом и без требований к обязательной регистрации.

Пару недель спустя стартовый список расширился еще сильнее – появилось упоминание про другие проекты:

- Pro Evolution Soccer,

- Jurassic World Evolution,

- Euro Truck Simulator 2

- We Happy Few.

Частично выбор мошенников очевиден – многие игры требовательны к системе – в особенности к видеокартам и процессорам – а потому загружаются владельцами достаточно мощных компьютеров с подходящим для майнинга оборудованием. Соответственно, ноутбуки и старые – по современным меркам – ПК автоматически отсеиваются.

Чем опасен майнер?

Miner опасен для компьютера и может нанести серьезный ущерб:

- Уменьшает срок службы комплектующих. Во время майнинга компьютер работает на максимальных мощностях продолжительное время. Это сокращает срок службы процессора, видеокарты, оперативной памяти, системы охлаждения.

- Ограничивает производительность. Miner забирает основные мощности у зараженного компьютера. На решение задач пользователя остается лишь малая часть производительности.

- Открывает доступ к персональным данным. Поскольку майнер относится к троянскому вирусу, он может обнаружить персональную информацию пользователя и передать ее злоумышленникам. В результате этого мошенники получают доступ не только к мощностям оборудования, но и к конфиденциальной информации.

Действия вредоносной программы контролирует специальный сервис, поэтому они незаметны для пользователя. Этот же сервис контролирует включение программ проверки активности системы, чтобы немедленно убрать вредоносный объект из списка запущенных процессов, когда начнется сканирование. Самые опасные вирусы могут отключать программы мониторинга.

Сетевая форензика в расследовании майнинга

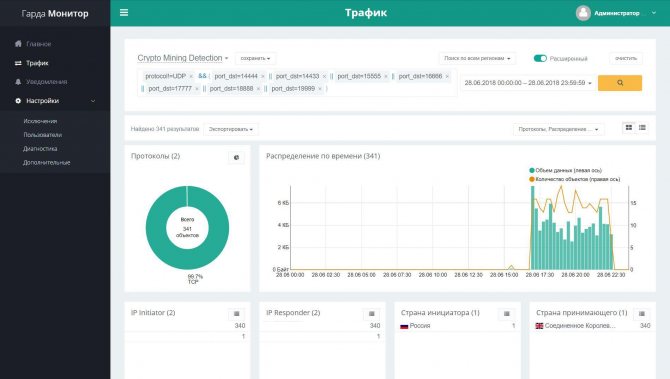

«Гарда Монитор» собирает и записывает данные обо всех ip-соединениях, выявляет различные признаки вредоносного ПО и подозрительной активности в сетевом трафике. Решение позволяет обнаружить даже те инциденты в сети, которые прошли мимо активных систем безопасности. Комплекс нередко используется крупными предприятиями как «система последнего шанса», когда инцидент произошел вопреки всем действующим системам безопасности, и нужно восстановить ход событий, чтобы понять, что произошло, как и почему, и что сделать, чтобы инциденты не повторялись.

Выявление нелегального майнинга – одна из наиболее востребованных в последнее время задач для решения такого класса.

Как найти и удалить скрытый майнер – программа для обнаружения майнеров на компьютере

Как проверить компьютер на вирусы майнеры? Перед сканированием компьютера необходимо установить антивирус. Среди популярных антивирусов следующие программы:

- Kaspersky Rescue Disk или Live Disk от Dr.Web – это аварийные загрузочные диски со встроенным антивирусным сканером. Во время их работы вредоносные программы становятся деактивированными. После этого их легко удалить.

- Dr.Web Cureit – программа для поиска и уничтожения всех угроз на ПК, включая майнеры и трояны.

- Malwarebytes Anti-Malware — программа с расширенными возможностями. При сканировании может распознать те угрозы, которые не обнаружили другие программы.

- Adwcleaner. Программа обнаруживает серьезные угрозы и устраняет их.

- Ccleaner упорядочивает работу Windows: очищает, удаляет ненужные файлы и исправляет записи в реестре. Сканирование компьютера можно начинать только после того, как все утилиты будут установлены.

Перед запуском сканирования необходимо закрыть все работающие программы. Чем меньше их открыто, тем лучше для сканирования, поскольку miner маскируется под другие программы. Если не будет открытых приложений, ему будет сложнее остаться незамеченным. Оставить включенными можно только «Центр обновления Windows» и антивирус.

Три сценария заражения скрытым майнером

Заражение майнером имеет три понятых и изученных источника.

Первый сценарий заражения

— пользователь скачивает и устанавливает программу «с сюрпризом». Чтобы скрытый майнер смог пройти через многочисленные фильтры и заслоны, он маскируется под что-то уже известное — браузер, скриншотер, иконку ВК и подобные узнаваемые вещи.

Второй сценарий заражения

— пользователь попадает на страницу загрузки, которая выглядит в точности, как обычная. По сути — это копия оригинальной страницы с одним изменением — кнопка «СКАЧАТЬ» не скачивает то, что должна. После загрузки файла и взаимодействия с ним начинается процесс заражения, который антивирусы не всегда могут уловить.

Есть и третий сценарий заражения

— сайт использует JavaScript или другой код, исполняемый на стороне клиента и майнит на посетителях. Тогда браузер заражается и начинает добывать крипту без ведома пользователя. Причиной нагрузки могут стать и сомнительные плагины, следует обратить внимание на рейтинг дополнения и отзывы. Особое внимание при проверке отзывов следует уделить негативным или «Однозвездочным» — владельцы приложения могут «нагнать» положительных обзоров, чтобы перекрыть плохие оценки от реальных пользователей.

«В ряде случаев, сайты предлагают таким образом избавить пользователя от рекламы, представляя на выбор подписку или майнинг в пользу сайта.»

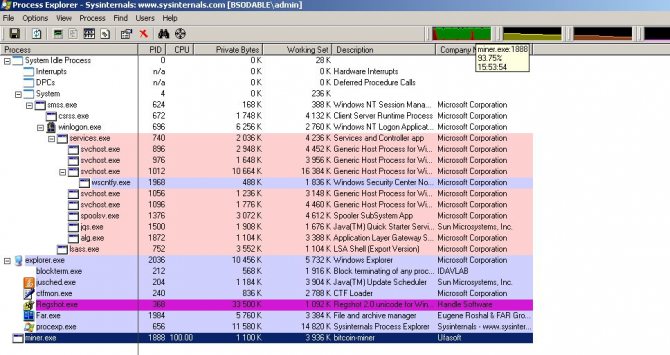

Обнаружение вируса при помощи диспетчера задач

Нетипичное поведение ПК – сигнал, что пора запускать проверку всех систем. Найти miner можно через диспетчер задач. В Windows он открывается через меню или нажатием клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. Необходимо закрыть все программы, открыть «Диспетчер задач» и при полном бездействии, когда исключены даже движения мышкой, в течение 10-15 минут понаблюдать за процессами.

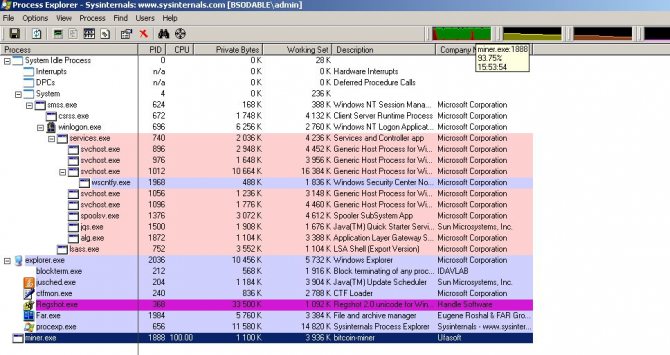

Если будет замечена какая-либо активность, следует продолжить проверку. Вирус может продолжать нагружать мощности компьютера при том, что все программы закрыты. Источник активности отображается во вкладке «Подробности». Некоторые майнеры скрываются в видеокарте, а не используют центральный процессор. Их помогут обнаружить специальные приложения, например, AnVir Task Manager или Process Explorer.

Существуют майнеры, которые могут прекращать работу «Диспетчера задач» через несколько минут после ее начала. Также есть веб-майнеры, которые подключаются к компьютеру через определенный сайт. Если в «Диспетчере задач» видна чрезмерная работа браузера, нужно проверить устройство на наличие скрытых угроз.

Практика выявления майнеров

Один из наших клиентов с крупной корпоративной сетью, свыше 3500 компьютеров, обратился за помощью в выявлении майнеров в своей сети. Стоит сказать, майнинг сам по себе сложно отнести к явным финансовым рискам или инцидентам безопасности. Здесь скорее нецелевая растрата ресурсов компании со стороны сотрудников, а также вирусы и рекламные программы, которые пользователи по неопытности устанавливают под видом ПО для майнинга. Но опасность в том, что майнинг может осуществляться и без ведома сотрудника. Например, вредоносное ПО для добычи криптовалюты встраивается в другой устанавливаемый софт или выполняется прямо в браузере жертвы, и компьютер в сети компании оказывается заражен. Тогда это уже серьезная проблема ИБ.

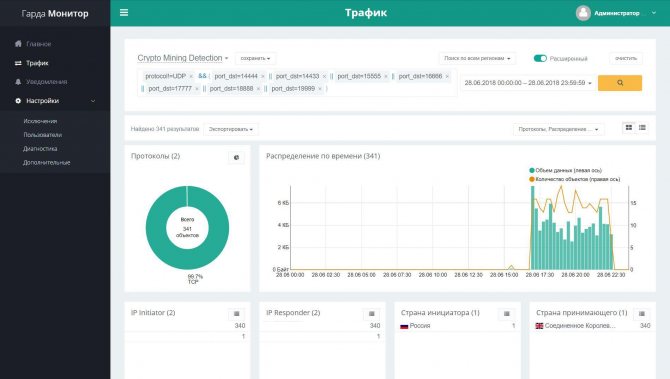

Инженеры «Гарды Технологии» совместно с отделом ИБ заказчика с помощью комплекса «Гарда Монитор» детально исследовали трафик организации. Начали с поиска обращений к адресам майнинговых пулов — серверов, которые объединяют мощности оборудования сразу многих майнеров для повышения вероятности нахождения блока и делят награду за его добычу между всеми участниками. Такой трафик обнаружен не был.

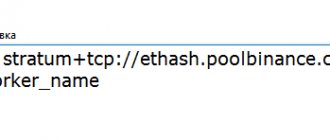

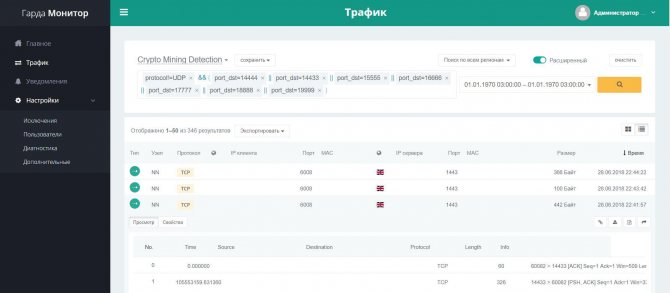

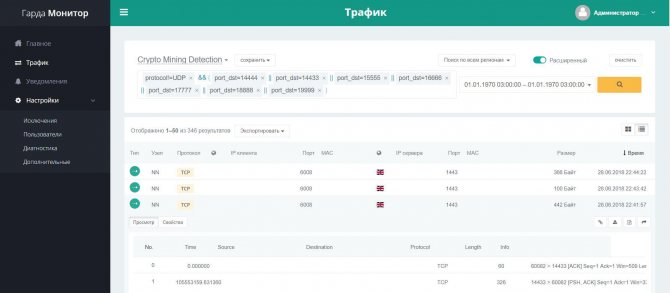

Поэтому мы усложнили условия — провели поиск по списку портов, которые использует ПО для майнинга для взаимодействия с майнинг-пулами – но нашли только TCP-потоки, не относящиеся к майнингу. Поиск протокола Stratum, по которому майнеры подключаются к пулу, также не дал результатов.

Но, в процессе изучения трафика в сети организации, система «Гарда Монитор» выявила использование протокола TOR – анонимной сети виртуальных туннелей, предоставляющей передачу данных в зашифрованном виде. Использование протокола TOR в сети — само по себе уже крайне подозрительное событие. Это означает, что кто-то из сотрудников умышленно пытается что-то скрыть, либо свидетельствует о наличии ПО, пытающегося что-то скрыть, возможно, и без ведома сотрудника.

Продолжили расследование по факту инцидента. На сетевом уровне стало понятно, с каких компьютеров осуществляется передача информации с помощью этого протокола.

Наиболее быстрым и простым способом дальнейшего расследования стало использование возможностей DLP-системы – решения для защиты от утечки информации. В нашем случае заказчик уже довольно продолжительное время использовал DLP-систему «Гарда Предприятие», возможности которой позволили провести ретроспективный анализ корпоративных коммуникаций за нужный период.

В результате анализа действий сотрудников за компьютерами, передававшими данные по протоколу TOR, оказалось, что ~20 компьютеров уже несколько месяцев работали в режиме 24/7, при этом за последние несколько недель на них не было логинов/логаутов, переключений окон приложений и даже движений мыши и нажатия клавиатуры. С помощью ретроспективного анализа выяснилось, что среди последних активностей был запуск ПО с параметрами командной строки, по формату похожими на адрес кошелька криптовалюты. Аналогичная ситуация была на всех компьютерах, подключенных к TOR.

Проанализировав параметры запуска ПО, выяснили, что это ПО для майнинга криптовалюты ZCASH.

Как удалить вирус с помощью программы?

Майнеры могут на распознаваться антиврусами в качестве угрозы. При сканировании антивирус может отнести их к потенциально опасным, но не более того. Помимо антивирусов, для поиска майнеров подойдут специальные утилиты. Одна из самых популярных и бесплатных – Dr.Web CureIt.

Можно попробовать устранить miner вручную. При удалении важно быть уверенным, что найден именно вирус. Если сомнений нет, то после этого необходимо внести в поиск Windows запрос «regedit» и в нем нажатием клавиш Ctrl + F запустить внутренний поиск. В появившейся строке необходимо написать название вредоносной программы из диспетчера задач. Все обнаруженные объекты потребуется удалить, а затем перезагрузить устройство. В«Диспетчере задач» проверить, улучшилась ли работа.

Также есть другие способы удалить майнер:

1. С помощью «Диспетчера задач»:

Шаг 1. Последовательно открыть «Панель управления» — «Управление» — «Диспетчер задач» — «Подробности».

Шаг 2. Прочитать перечень задач, найти сомнительные задачи. Как правило, вирус отличается от остальных несвязанным набором символов.

Шаг 3. На странице «Действия» найти запуск файла с названием из предыдущего пункта.

Шаг 4. Майнер может маскироваться под системное обновление. Для проверки можно написать название файла в поисковике и посмотреть, что он запускает.

Шаг 5. С помощью поиска в реестре сначала найти все совпадения, после чего удалить файлы.

Шаг 6. Перезагрузить компьютер.

2. С помощью программы AnVir Task Manager:

Шаг 1. Скачать и установить мультифункциональный диспетчер процессов AnVir. Шаг 2. Открыть утилиту и с ее помощью изучить все активные процессы. Если какой-то из них покажется подозрительным, навести на него курсор, чтобы появилась информация о программе. Далее нажать ПКМ и перейти в «Детальная информация» — «Производительность». Шаг 3. Выбрать «1 день» и посмотреть на производительность ПК за этот период. Шаг 4. Если система была сильно нагружена каким-то процессом, то, наведя на него курсор, записать его название и путь. Шаг 5. Нажать ПКМ — «Завершить процесс». Шаг 6. Написать в поисковой строке Windows «regedit» и перейти в реестр. Шаг 7. Далее совершить действия «Правка» — «Найти». Написать название подозрительного файла и удалить все совпадения. Шаг 8. Удалить программу. Шаг 9. Проверить систему антивирусом. Если будут найдены угрозы, то их нужно удалить. Шаг 10. Перезагрузить ПК.

При регулярном скачивании контента с пиратских порталов или непроверенных файлов, важно регулярно проводить полное сканирование компьютера. Обращайте внимание на работу оборудования. Оно не должно шуметь.

INFO

ZCASH — это первая открытая и свободная от цензуры криптовалюта, которая может полностью защитить конфиденциальность транзакций, используя криптографический метод с нулевым разглашением. Разработчик системы – Zerocoin ElectricCoin Company (ZECC). Ее курс, по данным на июль 2022, — $223,9 за 1 ZEC

Далее по адресу кошелька проанализировали начисления за майнинг на этот кошелек. Сумма оказалась равна примерно $2.6 с одного компьютера в сутки. Это был майнинг, осознанно запущенный сотрудником.

Эксплуатируемые в организации комплексы «Гарда Монитор» и «Гарда Предприятие» дали вполне понятную картину происходящего. Выявили конкретного сотрудника, организовавшего майнинговую ферму на рабочем месте. Далее предстоял следующий этап работ с этим сотрудником…

Но это уже совсем другая история.

Как найти и защитить ПК от скрытого майнинга?

Для защиты от вредоносных программ необходимо выполнить такие действия:

- Установить надежный антивирус и регулярно производить обновление его антивирусных баз и сканирования для выявления угроз.

- Устанавливать только необходимые программы на операционную систему и производить ее восстановление при появлении первых признаков заражения или один раз в 2-3 месяца в качестве профилактического действия.

- Внести в файл hosts блокировку вредоносных сайтов по спискам, доступным на открытом ресурсе GitHub по алгоритму, описанному в разделе защиты от браузерного майнинга.

- Запретить установку программного обеспечения в операционной системе. Для этого можно отключить запуск установщика Windows: нажать Win+R, запустить программу gredit.msc, пройти по пути «Локальный компьютер» — «Конфигурация компьютера» — «Административные шаблоны» и в каталоге «Установщик Windows» активировать опцию «Отключить» в меню «Запретить установщик Windows».

- Разрешить запуск только проверенных программ. Для этого можно изменить локальную политику безопасности путем запуска программы secpol.msc, а также активировать опцию «Игнорировать правила сертификатов».

- Разрешить доступ к компьютеру только на надежные порты. Это делается в настройках брандмауэра и антивируса.

- Запретить удаленный доступ из интернета к домашнему роутеру, а также поменять установленный на нем пароль по умолчанию (согласно его инструкции по эксплуатации).

Что делает программа CoinMiner

CoinMiner, также известный как Trojan: Win32/CoinMiner, представляет собой троянский конь, который использует ресурсы вашего компьютера для добычи цифровой валюты (Биткойн, DarkCoin, Ethereum или Minero) без вашего ведома. Обычно Win32/CoinMiner получает доступ к вашему компьютеру, когда Вы переходите по вредоносным ссылкам в электронных письмах или через онлайн-рекламу с кодом JavaScript, который автоматически запускается после загрузки в страницы браузере.

Меры предосторожности

Меры предосторожности при работе на компьютере позволяют снизить риск заражения скрытыми майнерами, а также другими вирусами. Простые правила безопасности при работе на компьютере заключаются в следующем:

- Не использовать и не устанавливать пиратское программное обеспечение, а также программы, скачанные на неизвестных ресурсах;

- Ограничить список лиц, у которых есть доступ к компьютеру. Установить пароли и ограничить возможность установки программ сторонними лицами.

- Включить брандмауэр на компьютере и роутере, а также использовать другие виды защиты, которые поддерживает конкретная модель роутера.

- Максимально ограничить посещение сайтов с сомнительным содержимым, избегать сайтов без сертификатов ssl (https).

- Установить в браузере специальные надстройки, блокирующие скриптовые коды майнинга на сайтах.

- Как можно меньше распространять в сети информацию, которая может способствовать взлому. Стараться не хранить пароли и личную информацию.

- Регулярно производить обновление программы антивируса и ее базы данных с определениями вирусов, а также критических обновлений безопасности операционной системы.

Безобидная подработка или реальная угроза?

С одной стороны, майнинг нельзя воспринимать как прямую угрозу информационной безопасности предприятия, как непросто и привлечь к ответственности и самих майнеров. ПО для майнинга криптовалют не наносит серьезного вреда ИКТ-инфраструктуре – это не вирусы, кибератаки или хищение данных. Для майнинга требуется лишь мощное оборудование и электроэнергия. С другой стороны, финансовые потери компании будут существенными:

- Эксплуатационные затраты на оборудование и ресурсы – нецелевое потребление мощностей и расход электроэнергии в нерабочее время.

- Заработная плата сотрудника, который не выполняет свои рабочие функции, занимаясь майнингом криптовалют.

- Техническое обслуживание и ремонт оборудования, которое чаще выходит из строя из-за непрерывной работы.

Обладая экспертизой в обеспечении безопасности сетевой инфраструктуры, разработала решение для выявления майнеров в сети предприятия. Функциональные возможности реализованы на базе АПК «Гарда Монитор» – системы выявления и расследования сетевых инцидентов.

Защита от майнинга в браузере

Ключевыми признаками браузерного майнинга является замедленная компьютера на некоторых сайтах, высокая загрузка процессора при просмотре определенных сайтов. Для защиты используются такие способы:

- Блокировка вредоносных сайтов, использующихся для скрытого майнинга, в служебном файле hosts.

- Использование программ, защищающих от майнинга, которые также удаляют майнинг-вирусы.

- Отключение поддержки выполнения скриптов JavaScript в браузере путем деактивации соответствующего пункта в его настройках. Это позволяет избежать заражения, однако ограничивает возможности просмотра сайтов, которые используют эту технологию для отображения содержимого.

- Использование специальных дополнений и надстроек для браузера. Это позволяет не отказываться от просмотра интернет-страниц. Самыми распространенными для защиты от майнинга являются такие надстройки и дополнения, как NoScript, NoCoin, MinerBlock, Антимайнер и другие. Современные браузеры имеют встроенную поддержку защиты от майнинга, которая активируется в настройках блокировки рекламы (пункт No Coin).

- Использование фильтров в приложениях uBlock, AdBlock и подобных.

Как правило, надстройки, осуществляющие блокировку рекламы, имеют отдельные настройки, которые позволяют активировать списки, фильтрующие браузерный майнинг, либо добавлять собственные фильтры доменов, которые используются для скрытого майнинга.

Yandex и Google имеют меры защиты и борьбы от вредоносных программ:

- Защита Yandex. С марта 2022 года для всех платформ Яндекс запустил автоматическую защиту от майнинга в Яндекс браузере. Для этого применяется специальный алгоритм мониторинга загрузки процессора при работе в интернете. Блокировка скриптов для майнинга осуществляется автоматически и не влияет на работу сайта. Для просмотра загрузки процессов Yandex-браузера необходимо нажать Shift+Esc и посмотреть загрузку процессора. В этом окне можно проанализировать каждый сайт, расширения и вкладки на предмет загрузки процессора.

- Защита Google. В июле 2022 года Google запретил размещение программ, осуществляющих майнинг. Браузер Chrome от компании Google позволяет защититься от майнинга в браузере путем использования надстроек, а также с помощью активации пункта «Защитить устройство от опасных сайтов» и в меню дополнительных настроек «Находите и удаляйте вредоносное ПО». Для обнаружения майнинга при открытом браузере Chrome также нужно нажать Shift+ESC и проанализировать, какие процессы больше всего потребляют ресурсов.

Цифры по скрытому майнингу

Чтобы не основывать выводы на голословных допущениях, покажем реальные цифры расследований за три года.

- 2017 год, антивирусная компания Symantec провела расследование, выяснив, что с Сентября по Декабрь количество случаев выросло с нескольких сотен тысяч до 1.6 Млрд срабатываний. Сегмент IoT устройств понес чуть меньше потерь — в 2016 с 6 тыс нападений цифра выросла до 50 тыс в 2022 году.

- 2018 год, Malwarebytes публикуют отчет, где фиксируют 16 млн срабатываний в секторе домашних ПК на предмет скрытого майнинга. Бизнес-сектор находится в районе от 400 тыс до 550 тыс срабатываний.

- 2020 год, майнинговые агенты атакуют сайты на WordPress, Joomla, Magento и Drupal, ПО вставляют в пиратские копии диснеевских мультфильмов и согласно отчёту ESET — возросла популярность майнеров.

Как можно понять, угроза вполне реальная. Скрытый майнинг, или как его еще называют, криптоджекинг, приносит прибыль владельцам ботнетов. Он ворует вычислительные мощности у честных работяг, которые стараются собрать майнинг ферму своими руками.

Как найти плагин-майнер

Кибермошенники – народ изобретательный, они постоянно ищут новые способы, с помощью которых можно за чужой счет заработать криптовалюту. Сегодня, кроме сайтов со скрытыми майнерами существуют и дополнения для браузера, которые также занимаются добычей криптовалюты.

Расширение, занимающееся вредоносными действиями, также можно легко обнаружить, как и в предыдущем параграфе,– по загрузке процессора. Вы можете завершить процесс, инициированный вредоносным плагином, а затем полностью удалить это расширение из Chrome.

Что такое майнеры?

Майнеры — довольно старый по меркам ИБ тип вредоносных программ, стремительно набравший популярность с началом бурного роста стоимости криптовалют.

В общем случае это программы, которые тайно устанавливаются на компьютеры (да и на серверы тоже) и занимаются вычислениями, необходимыми для получения криптовалют. Во многих публикациях утверждается даже, что майнеры не относятся к вредоносным программам. Разумеется это не так. Даже не считая того, что запущенный майнер мешает пользователю работать на ПК, любой майнер обладает классическими признаками вредоносной программы. В первую очередь, скрытая установка на компьютер — вредоносная программа устанавливается, не оповещая пользователя совсем или сообщая о своем функционале лишь частично.

На данный момент майнеры — одни из самых распространенных вредоносных программ. Для наглядности можно открыть вирусную базу Dr.Web и выделить все записи, в которых есть слово mine.

Этот скриншот содержит лишь часть майнеров, попавших в вирусную базу в течение одного дня. На самом деле их раза в два-три больше. В СМИ попадает информация лишь о ничтожной доле вредоносных программ, рассказать обо всех — задача нереальная. Поэтому их просто ловят

Как распространяются майнеры?

Эти вредоносные программы называются «троянцы-майнеры». Не вирусы и не черви, а именно троянцы. Напомним, что троянцы — это тип вредоносных программ, самостоятельно распространяться не умеющих. Для проникновения на компьютер, а иногда и для запуска, им нужна помощь пользователя.

Криптовалюта Bitcoin была создана в 2009 году. Троянец, в название которого вошло слово «mine», появился через два года — в 2011.

Собственно, Trojan.BtcMine.1 майнером не являлся – для майнинга он использовал две легитимные программы. Забавно, что майнер этот был очень «жадным»: вторая программа майнинга загружалась им именно для того, чтобы максимально загрузить компьютер расчетами. На иллюстрации можно увидеть нагрузку на процессор, которую создает программа-майнер, запущенная троянцем Trojan.BtcMine.1.

Внимание! Самостоятельное удаление майнера может быть опасно, так как эти вредоносные программы способны этому противодействовать. Так, Trojan.BtcMine.1978, предназначенный для добычи криптовалют Monero (XMR) и Aeon запускается в качестве критически важного системного процесса, при попытке завершить который Windows аварийно прекращает работу и демонстрирует «синий экран смерти» (BSOD).

Использование легитимных программ в целях майнинга оказалось для киберпреступников невыгодно. Такие программы не скроешь от пользователя — их видно с списке запущенных приложений. И, соответственно, их легко обнаружить и удалить (или перенастроить).