Блокчейн – более чем любопытный объект для глубинного анализа данных. Каждая транзакция, когда-либо проведенная с момента создания блокчейна 3 января 2009 года, является общедоступной. Его копию можно скачать на свой компьютер, для чего понадобится порядка 20 Гб свободного пространства. Кроме того, есть несколько вариантов просмотра блокчейна в интернете с помощью таких сайтов как BlockChain.info и Block Explorer.

Однако помимо своей привлекательности эта база данных также в некотором роде обманчива. Хоть мы и имеем доступ к каждой отдельной транзакции, информация, которую можно получить, далеко не исчерпывающая. Имея доступ к блокчейну, многие пользователи делают ошибочные выводы о том, что на самом деле стоит за этими данными.

Как теряются Биткоин-кошельки

Первое время Bitcoin воспринимался как эксперимент, он стоил несколько центов и особой платежеспособностью не обладал. Добывать монеты можно было тысячами на не самом мощном ПК, и майнинг воспринимался скорее как виртуальная игра.

Многие не относились к ВТС серьезно и мало кто верил в его будущее и рост. Кошельки забрасывались и терялись, даже те, где хранились приличные суммы коинов. Забытые биткоины были не редкостью.

Причины, почему люди потеряли биткоины:

- Технические или физические повреждения, а также потеря жесткого диска или флэшки, где хранился приватный ключ. Когда одна монета ВТС уже равна нескольким тысячам долларов, вряд ли владелец выкинет ее или удалит ключ доступа. Но до того, как Биткоин стал популярным, так происходило часто. IT-специалист из Ньюпорта Дж. Хауэллсом выкинул на 7,5 тысяч ВТС. Он был среди первых майнеров и более трех лет хранил HDD с кошельком, а незадолго до взлета ВТС выбросил его во время уборки.

- Случайное уничтожение бумаги с записанным ключом. В. Тихомиров, основатель IT- компании DDG, в 2015 году купил BTC на 0,5 млн. рублей, а приватный ключ распечатал на листе. При переезде бумага с записью была утеряна, и найти ее не удалось.

- Утерянный пароль. A. Leonard (гендиректор SEO-площадки BlockEx) хранил приватный ключ от криптокошелька, где хранилось более 6 тыс. ВТС, на e-mail. Позже он потерял доступ к почте и, соответственно, ключ.

- Смерть владельца криптовалюты. По статистике ежедневно умирает около сотни владельцев ВТС. Если пользователь не успел передать код-доступ другим людям, то монеты тоже “мертвы”, ведь больше ими никто не сможет воспользоваться.

У аналитиков есть весомые основания считать, что большую часть эмитированных монет рынок никогда не увидит. У блокчейна нет главного органа управления, и пароли пользователей не сохраняются на каком-либо центральном сервере под надзором администрации. И если знающий человек с помощью реестра еще может рассчитать публичный адрес кошелька, то утерянные пароли уже точно никто не вернёт.

Как создать приватные биткоин-ключи

При создании любого кошелька для биткоина создается приватный ключ. В зависимости от вида бумажников можно обладать контролем над ними или нет. Последний случай больше относится к онлайн-сервисам, на которых можно пройти простую регистрацию, получить адрес биткоина, но приватные ключи не доступны. Контроль над ними имеют владельцы данных онлайн-кошельков. Поэтому рекомендуем выбирать криптокошельки с возможностью выгрузки приватных ключей или сохранением seed.

Кошельки для криптовалют бывают:

- Локальные. Устанавливаются на десктопные или мобильные устройства. К ним относят Jaxx, Electrum, Coinomi, Exodus и другие. Делятся на «тонкие» и «толстые», в зависимости от способа обращения к блокчейн-сети.

- Онлайн-кошельки. Для их создания обычно нужно указать email и пароль. Такие сервисы могут предоставлять возможность просмотра приватных ключей или не иметь такой функции. Популярные сайты для хранения криптомонет: blockchain.com.

- Биржи криптовалют. После создания счета доступны кошельки для криптовалют, которые в листинге площадки. Приватные ключи не предоставляются. Можно вносить депозит на предоставленный адрес, торговать криптовалютой и совершать вывод. Популярные торговые платформы: LocalBitcoins (ЛокалБиткоинс), EXMO, Binance, Huobi, BitMEX и другие.

- Аппаратные кошельки. Наиболее безопасный вариант сохранить криптоактивы в безопасности. Владелец имеет полный контроль над всеми приватными ключами, а их кража невозможна. Выпускают аппаратные устройства Ledger, Trezor и другие.

- Бумажные. Это может быть просто записанный приватный ключ на бумаге или сервисы, которые его генерируют и предоставляют возможность распечатать и сохранить. Способ относится к «холодному» хранению криптовалют.

Как найти потерянный Биткоин

Вероятность возврата доступа к хранилищу Bitcoin зависит от ситуации, с которой столкнулся пользователь криптосети. Если потерялся бумажный кошелек или лист с приватным ключом, то она стремится к нулю. Но рассмотрим ситуации, когда можно вернуть доступ к криптохранилищу.

Через wallet.dat

В файле wallet.dat содержатся сведения об адресе, количестве BTC на счету и так далее. При наличии резервной копии можно восстановить доступ хранилищу:

- Установите такую же программу-кошелек на компьютер, как у вас была, на которой вы храните деньги.

- Найдите место хранения файла на ПК — задайте название wallet.dat через поиск.

- Поменяйте «пустой» файл на тот, который был сохранен на флешке.

Это сработает только если ранее была сделана резервная копия.

С помощью секретной фразы

Seed-фраза — это группа слов (состоит из 12 или более), сгенерированная при создании кошелька.

Опция восстановления через сид-фразу предусмотрена на многих Bitcoin wallets.

- Войдите в программу и перейдите в раздел восстановления.

- Укажите секретную фразу.

- Выберите бэкап кошелька.

Наличие seed-фразы позволяет вернуть информацию обо всех адресах, а также о проведенных операциях в сети. Главное, хранить эти сведения в недоступном для других месте.

Через консоль

Актуально для владельцев десктопных бумажников. Перенесите wallet.dat в безопасное место, затем в консоли бумажника задайте фразу dumpprivkey <�№_хранилища>. На запрос система дает ответ в виде набора символов, например, VyawHQGBYfTyHjikLIpjklU906BnDM2YZ5fMHREyg6koOHjhGTgzhJ9EuM. Это личный ключ, с помощью которого можно вернуть доступ к кошельку и утерянным Биткоинам. Далее информация печатается или записывается на бумаге и хранится до тех пор, пока не понадобится.

Алгоритм для восстановления доступа к биткоин-хранилищу:

- Поставьте новую программу для хранения криптовалюты на ПК. Появится новый wallet.dat.

- Войдите в кошелек.

- Зайдите в консоль и пропишите программу importprivkey <�номер персонального=»» ключа=»»>.

- Дождитесь скачивания блоков.

Так можно получить доступ ко всем потерянным коинам, кроме тех, что были добыты в соло-режиме. Поэтому перед сохранением личного ключа важно поместить сбережения в новое хранилище и уже после записывать частный ключ.

Для зашифрованного хранилища в консоли вводится фраза walletpassphrase UyoPj09g 90, где UyoPj09g — это пароль, а 90 — время в секундах, на которое открывается хранилище. Этот способ применяется для восстановления бумажника в случае сбоев в работе.

Как внешне выглядят публичный и приватный ключи кошелька биткоина

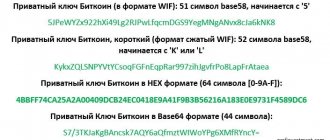

Приватный ключ биткоина кодируется в следующих форматах: Base64, MINI, Hex, WIF, сжатый WIF. Все они взаимосвязаны и преобразуются один в другой:

- Формат WIF (51 символ, «5» в начале): 5JPeWYZx922hXi49Lg2RJPwLfqcmDGS9YegMNgANvx8cJa6kNK8.

- Большинство криптовалютных кошельков, используют для хранения приватных ключей WIF-сжатый формат (52 символа, начинается с «L» или «K»): KykxZQLSNPYVtYCsoqFGFnEqpRar997zihJgvfrPo8LapFrAtaea.

- Формат Hex (64 символа): 4BBFF74CA25A2A00409DCB24EC0418E9A41F9B3B56216A183E0E9731F4589DC6.

- Формат Base64 (44 символа): S7/3TKJaKgBAncsk7AQY6aQfmztWIWoYPg6XMfRYncY=.

На картинке один приватный ключ биткоина в разных форматах:

Публичный адрес (ключ)

Внешний вид публичного биткоин-ключа в различных форматах:

- Наиболее используемый в кошельках — короткий адрес. Он имеет вид 1BSUkuwtdM7gkdy6W4Q954gNKWBgy4A19Q и всегда начинается с единицы или тройки (segwit address).

Публичные ключи (public key) видны всем желающим и используются как адрес для отправки или получения биткоинов. В одном кошельке можно сгенерировать неограниченное количество публичных ключей. Каждому будет соответствовать свой приватный ключ.

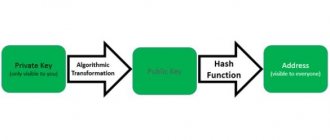

Простыми словами, любой криптовалютный кошелек — это приватный ключ, с которого генерируется публичный.

Потеря аппаратного кошелька

Потерять аппаратный кошелек (физическое хранилище, визуальное похожее на флешку) не так страшно, как кажется, для восстановления действуйте по следующему алгоритму:

- купите новое устройство;

- загрузите кошелек и откажитесь от создания нового хранилища, выбрав функцию восстановления;

- введите сид-фразу и ждите загрузку новой конфигурации.

В итоге, восстановление отберет у вас лишь около двухсот долларов (цена нового физического кошелька) и несколько десятков минут личного времени для его первичной настройки.

Как безопасно хранить приватные ключи

Используя интернет-кошельки, следует понимать, что ключи хранятся на серверах компании-разработчика. Пользователь лично владеет private key лишь в случае использования десктопных, аппаратных или бумажных кошельков.

Варианты хранения кода:

- На бумаге.

- На флешке в виде скриншота или фотографии, pdf-файла.

- На жестком диске, в том числе съемном.

- На физической монете, металлической пластине (своеобразный аналог аппаратного «холодного» кошелька в форме криптовалютной монеты).

- В памяти.

Ни один из перечисленных способов не дает 100%-ную гарантию сохранности ключа, в каждом случае есть вероятность физического повреждения, взлома или кражи. Так что выбор каждый делает, исходя из своих соображений.

В Сети сейчас много злоумышленников, которые мечтают украсть приватный ключ биткоина. Они могут соблазнять бесплатными токенами, предлагать получить новые монеты, а взамен просят загрузить в сеть или созданную ими программу частный ключ. Делать этого ни в коем случае нельзя.

Троянские вирусы с целью взлома btc-кошельков

Это разновидность вредоносных программ, проникающих в компьютер под видом легального ПО. Они осуществляют различные неподтвержденные пользователем действия:

- сбор информации о банковских картах,

- нарушение работоспособности компьютера,

- использование ресурсов компьютера в целях майнинга,

- использование IP для нелегальной торговли и т. п.

Но изобретательность хакеров на месте не стоит. Так была обнаружена новая версия печально известного трояна Win32.Rakhni. Этот вирус известен еще с 2013 года, но если поначалу он фокусировался исключительно на шифровании устройств и требовании выкупа за разблокировку, то новая версия пошла намного дальше.

Для начала она проверяет наличие папок, связанных с биткоин-кошельками, и, если таковые обнаружены, шифрует компьютер и требует выкуп. Однако, если таких папок найдено не было, Win32.Rakhni устанавливает вредонос, похищающий вычислительные мощности компьютера с целью скрытого майнинга криптовалют, а также пытается распространиться на другие устройства в сети.

При этом, как видно на изображении выше, более 95% всех случаев заражения компьютеров этим трояном приходилось на Россию, второе и третье места достались Казахстану и Украине.

Согласно данным Kaspersky Labs, Win32.Rakhni чаще всего распространяется через электронные письма, в которых пользователям предлагается открыть прикрепленный pdf-файл, однако вместо ожидаемого содержимого запускается программа-вредонос.

Как и в случае с фишинговыми атаками для предотвращения заражения устройств необходимо соблюдать базовую компьютерную гигиену и быть крайне внимательным к открываемым вложениям.

Скрытый майнер Adylkuzz взламывает биткоин-кошельки

Все мы помним вирус-вымогатель WannaCry, заразивший полпланеты. Но есть более хитрые хакеры, которые еще до этого шифровальщика тихо зарабатывали, используя дыру в операционной системе Windows. Вирус ничего не требует от пользователя, не ворует средства, но при этом активно проникает в финансовые учреждения.

Мы говорим о майнере Adylkuzz. Он заразил сотни тысяч серверов и компьютеров обычных пользователей. От него пострадали даже компании, работающие в государственном секторе, банковской сфере, ТЭК, транспортной отрасли. Задачей вредоносной программы является захват компьютера и майнинг криптовалюты за ваш счет.

Попытки взлома корпоративных сетей были и раньше. Хакеры добывали биткоины за счет вычислительных мощностей серверов компаний. Кроме биткоинов злоумышленники добывали лайткоины и другие монеты, которые было выгодно майнить на тот момент. Это программное обеспечение использует ту же уязвимость ОС Windows, что и биткоин-вымогатель WannaCry.

Внутри скрытого майнера были найдены файлы Eternalblue и Doublepulsar. Эти инструменты были украдены хакерами с The Shadow Brokers у компании Equation Group, которая связана с американским АНБ. На протяжении 2016-17-го годов эксперты утверждали, что вирус будет приносить доход. Это оказалось правдой.

Кроме корпоративных сетей были заражены сотни тысяч, а может и миллионы ПК пользователей, которые случайно установили на компьютер вредоносную программу. Заражение происходило через торренты, подозрительные сайты, сервисы. Самый высокий процент вирусов был зафиксирован в заархивированных файлах.

Разумеется, вирус ничего не шифрует и не вымогает деньги. Но если сервер нагружен, наличие скрытого майнера приводит к перегрузке и возникновению критичных проблем. На зараженных серверах часто системные администраторы наблюдали «синий экран смерти», а также нестабильность корпоративной сети.

Во время майнинга Adylkuzz ворует значительную часть производительности серверов. Каждый зараженный компьютер сканирует и пытается взломать машины, являющиеся частью одной сети. Также заражаются интернет-узлы, создающие огромные объемы трафика. Это приводит к перегрузкам сетевых ресурсов. Что становится причиной комплектующих серверов.

Клад спящего дракона

С учетом того, что Сатоши – создатель всей системы, логично возникает один очень существенный вопрос — контролирует ли он закрытые ключи от биткоин-адресов, которые необходимы для операций с этими монетами? Ответ, прямо скажем, в том, что у нас нет никакой возможности узнать это. Все мы знаем, что на сегодняшний день он не потратил их и даже не переместил их в новый кошелек. Он не сделал с ними ничего. В самом деле, если бы Сатоши сделал хоть одну транзакцию из любого из этих блоков, это было бы немедленным сигналом тревоги для всего биткоин-сообщества.

Из всего, что мы знаем о Сатоши – это то, что он был довольно дотошным в отношении своей личной безопасности, и он, безусловно, понимал потенциал биткоина в долгосрочной перспективе. Он писал о такой возможности широко и она укоренилась в сердце проектирования этой сети. На самом деле, каким бы таинственным ни был Сатоши, мы на самом деле много знаем о нем, потому что, в течение двух лет он публично взаимодействовал с сообществом. Вот феноменальная книга, которая содержит полное собрание «сочинений» Сатоши о биткоине, которые когда-либо появлялись в сети. Мы здесь можем получить много интересных взглядов. Кроме того, мы можем также принять во внимание весьма реальную возможность того, что Сатоши Накамото, вполне вероятно, является Ником Сабо, и мы можем найти множество его трудов здесь.

А вот, какие еще варианты могут быть:

— Сатоши потерял или выбросил закрытые ключи по своим личным причинам и никогда не поделится это информацией с сообществом;

— Сатоши контролирует личные ключи, но, в принципе, решил, что он не будет когда-либо их использовать;

— Сатоши мертв и ключи потеряны навсегда вместе с ним;

— Сатоши контролирует приватные ключи и имеет план каким-либо образом использовать их когда-то в будущем. Интересно порассуждать о том, каким может быть этот план:

— Вероятно, можно предположить, что его план не будет включать использовать эти несметные богатства (он итак уже богат настолько, что даже трудно представить);

— Он, вероятно, не имеет намерения использовать эти скрытые богатства для разрушения того, что он построил;

— Он может иметь какой-то план на распространение биткоина для достижения некоторых личных политических целей и в то же время, не разрушая ценность сети.

Суть в том, что мы вряд ли сможем узнать о планах Накамото, и тот факт, что мы этого не знаем, создает некоторую степень неопределенности, которая вызывает дискомфорт. В идеале Сатоши может сделать какое-то публичное заявление о своих намерениях, но до сих пор это кажется маловероятным. Все, что мы сейчас можем сделать, это ждать и надеяться, что он не намерен ничего делать, чтобы намеренно навредить монстру, которого создал.

Так, если Сатоши контролирует всего 10% находящихся в обращении зомби-биткоинов, как насчет 20%, что мы можем узнать о них? На самом деле, анализируя движение зомби-монет с течением времени, мы можем узнать совсем немного.

Начало эпохи киберпреступлений — когда начали взламывать биткоин-кошельки

Все началось в середине 2013 года, когда первые пользователи Биткоина начали испытывать проблемы с безопасностью brainwallet. Примерно в то же время один из пользователей Reddit, известный как btcrobinhood (BTC Робин Гуд), начал воровать монеты из brainwallets. Потом они возвращались законным владельцам. Так он хотел показать уязвимость технологии.

Вдохновленный этим примером, Кастеллуччи создал оригинальную программу-взломщик Brainflayer, которая могла выдавать 10 000 паролей, предугадывая все возможные варианты. Когда он вернулся к своему компьютеру, на котором была запущена программа, он нашел 250 ВТС, уже извлеченных из чужого кошелька. Кастеллуччи был поставлен в трудную ситуацию. У него было два варианта: взять несколько BTC вкачестве оплаты за свои исследования или предупредить пользователей бумажников, что их безопасность под угрозой. В итоге ему удалось связаться с «пострадавшим». Он смог убедить его переместить биткоины в безопасный кошелек.

На время он работать над своими исследованиями. Он надеялся, что проблема уйдет. Ведь многие эксперты говорили, что brainwallet имеет много уязвимых мест. Когда проблема не исчезла, он решил вернуться к исследованиям, утверждая, что это его обязанность — раскрыть слабые места, чтобы пользователи могли принять соответствующие меры и повысить свой уровень защищенности.

Отличия приватного и публичного ключей

Каждый ключ – это набор символов, который используется для проведения транзакции. Но их функции и характеристики имеют отличия.

Уровень доступа

Публичный ключ не является секретным, он доступен всем. Если сторонние пользователи узнают открытый набор символов криптовалютного кошелька, они не смогут установить его владельца. То есть ключ хоть и публичный, но содержит в себе минимум данных.

Приватный ключ должен быть доступен только владельцу кошелька. И его нельзя никому разглашать. Другими словами, тот, кому принадлежит приватный ключ, является владельцем средств на криптовалютном счету.

Процесс шифрования

Если публичный ключ шифрует сообщение, то приватный, наоборот, расшифровывает.

Эти два набора символов работают в паре друг с другом:

- Без открытого ключа отправитель не сможет запустить транзакцию.

- Без приватного ключа получатель не сможет авторизировать (расшифровать) перевод.

Только использование двух ключей при работе с транзакциями позволяет обеспечить высокий уровень защиты средств.