В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2022 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

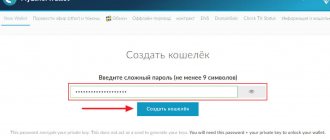

- Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

- Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

- При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Авторизация токенов – это система, работающая совершенно иначе. С помощью авторизации токенов вторичная служба проверяет запрос сервера. Когда проверка завершена, сервер выдает токен и отвечает на запрос. У пользователя все еще может быть один пароль для запоминания, но токен предлагает другую форму доступа, которую гораздо труднее украсть или преодолеть. И запись сеанса не занимает места на сервере. По сути токен авторизации — это устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца. Как правило, это физическое устройство, используемое для упрощения аутентификации.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

- Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

- Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

- устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Применение токена в жизни

Слово токен на русский язык переводится, как жетон или талон. И в сущности во многих сферах, токен применяется именно в качестве жетона или проще говоря, в качестве заменителя настоящих денег. Многие сервисы используют токен как внутреннею валюту. Вы пополняете счет на каком-то сервисе и Вам начисляется внутренняя валюта, которая имеет ценность только внутри данного проекта — это и есть токены в данном случае.

Есть еще одно распространенное применение этого слова — Токен (авторизации), получение доступа. Применяется для аутентфикации или опознания. Токен — предмет (документ, бирка, жетон) который открывает куда-то доступ. Для наглядного примера может служить жетон военнослужащего.

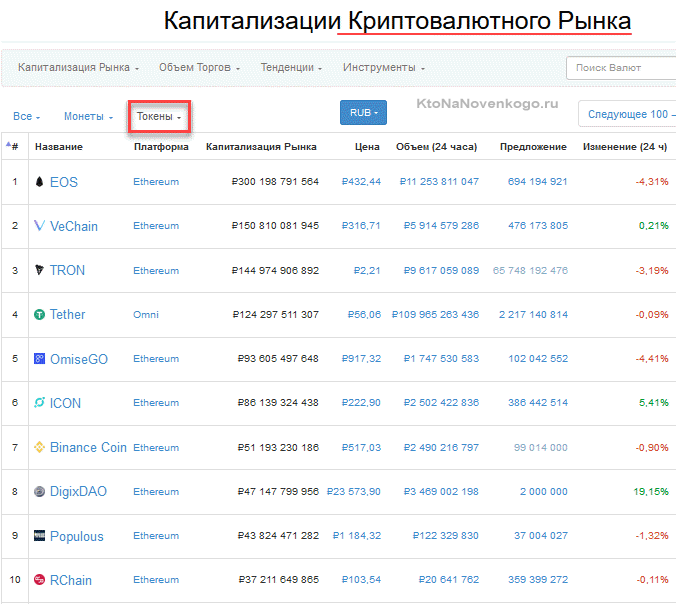

Сегодня, благодаря миру криптовалют, слово токен приобрело смысл монеты, которая равноценна каким-либо деньгам или криптовалютам, по сути оставив тот же смысл -жетон.

Так же в криптовалюте, токен позволяет создавать ICO (первичное размещение токенов) и проводить их продажу, что позволяет запускать большие проекты. Процесс на самом деле состоит из нескольких этапов, но все не так сложно, как кажется. Читайте статью до конца и Вы все поймете.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Token для аутентификации

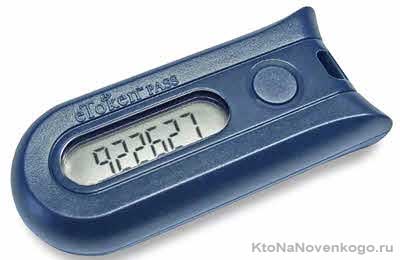

Еще совсем недавно термин «токен» в большинстве случаев трактовался бы, как некое устройство (внешне похожее на флешку по размеру и имеющее небольшой экран с кнопкой), которое было бы жизненно необходимо для двухфакторной аутентификации (что это такое?) пользователя в каком-то сервисе связанном с деньгами.

У меня было подобное устройство, когда мой расчетный счет ИП размещался в сейчас уже не существующем банке. С помощью этого токена я получал доступ к сервису онлайн-банкинга и мог проводить денежные операции (платежи) прямо со своего компьютера. По сути такой аппаратный токен представляет из себя хранилище одноразовых паролей, которые очень сложно перехватить и украсть в отличии от паролей многоразовых (постоянных).

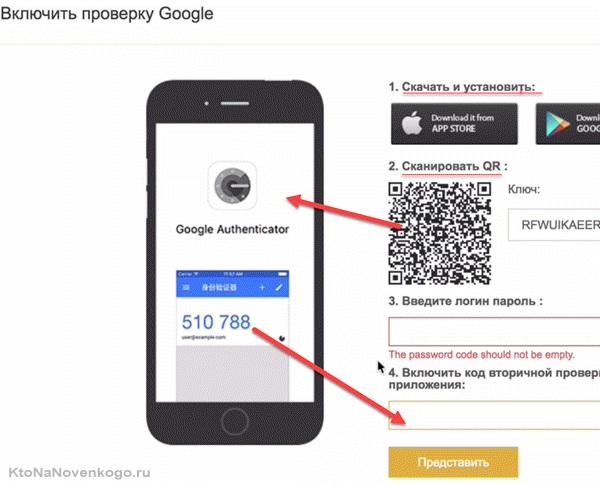

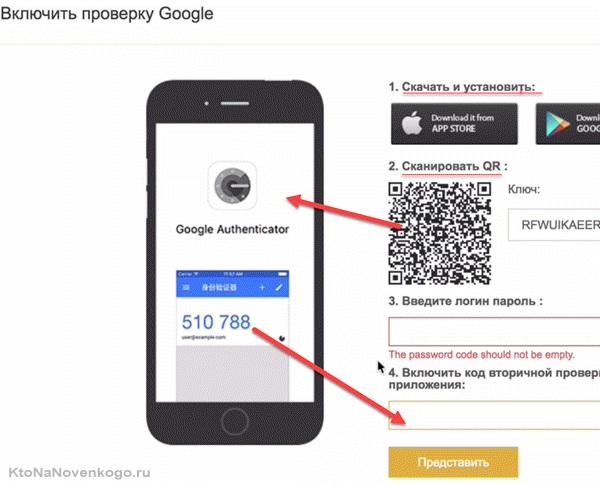

Сейчас же для этой цели намного чаще используют программные 2FA токены, которые представляют из себя приложения для мобильного телефона. Ярким примером могут служить приложения Google Authenticator, Authy и еще ряд подобных им. Их преимущество перед аппаратным вариантом (аля флешка) — бесплатность.

Принцип действия остается неизменным, за исключением того, что сначала приложение нужно будет связать с вашим аккаунтом в каком-то сервисе простым сканированием кьюар кода. Таким онлайн-сервисом может быть тот же онлайн-банкинг, либо любой другой сервис связанный с деньгами, например облачный майнинг или биржа криптовалют Эксмо.

Token-приложения сейчас очень популярны и практически полностью вытеснили аппаратные устройства. Но их чаще называют аббревиатурой 2FA (сокращение от «двухэтапная аутентификация»). Поэтому сейчас слово токен в аспекте надежного хранилища одноразовых паролей уже довольно редко используется, но рассказать об этом было нужно, чтобы у вас не возникало потом вопросов и недопонимания.

Что такое аутентификация на основе токенов?

Аутентификация на основе токенов — это один из многих методов веб-аутентификации, используемых для обеспечения безопасности процесса проверки. Существует аутентификация по паролю, по биометрии. Хотя каждый метод аутентификации уникален, все методы можно разделить на 3 категории:

- аутентификация по паролю (обычное запоминание комбинации символов)

- аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

- аутентификация токенов

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Сравнительная таблица

| № | Параметр | Коин | Токен |

| 1 | Эмиссия | Децентрализованная. Зависит от алгоритмов консенсуса. Добывается майнерами. | Централизованная. Токены выпускаются организацие — эмитентом в ходе ICO либо TGE |

| 2 | Блокчейн | Свой. Криптовалюта играет роль расчетной единицы данного блокчейна. | Выпускаются на чужом блокчейне |

| 3 | Функция ценной бумаги | нет | да |

| 4 | Зависимость | не зависимы | зависимы |

| 5 | Платежные функции | Полноценный платежный инструмент | Платежи в рамках определенных проектов |

| 6 | Добыча | да | нет |

| 7 | Торговля на биржах | да | да |

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Наиболее распространенные системы токенов содержат заголовок, полезную нагрузку и подпись. Заголовок состоит из типа полезной нагрузки, а также используемого алгоритма подписи. Полезная нагрузка содержит любые утверждения, относящиеся к пользователю. Подпись используется для доказательства того, что сообщение не подвергалось опасности при передаче. Эти три элемента работают вместе, чтобы создать высокоэффективную и безопасную систему аутентификации.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Особенности эмиссии токенов

Как уже говорил ранее, токены выпускаются только в определенном количестве. Цифра не важна, главное применение данного токена. Какие возможности он дает и как проект будет его использовать. Возможно Вы будете получать на него доход или как с примером TrafficX, Вы сможете оплачивать услуги. Здесь играет роль каждый нюанс и он же влияет на дальнейший рост в стоимости данного токена.

Под термином «эмиссия токенов» принято подразумевать процесс выпуска цифровых денег. При этом учитывается весь объем выпущенных монет, включая те, которые были выпущены в оборот, а также те, которые были зарезервированы на счетах для решения тех или иных задач. Эмиссия токенов всегда ограниченная (единоразовая), токены которые можно добывать — это уже монеты (криптовалюта). Они имеют свою собственную блокчейн-сеть и созданы по своей собственной технологии.

- Ограниченная единоразовая эмиссия токенов — это выпуск всех монет в самом начале. То есть все монеты уже созданы и больше не появятся, такой экономический фактор может иметь успех и повлияет на рост стоимости монеты. Как пример криптовалюта CARDANO (ADA) имеет объем эмиссии: 45000000000 монет. Криптовалюта, которая использует данный метод, для инвесторов довольно популярна — так как предложение (выпуск новых монет) в данном случае не превысит спрос.

- Ограниченный контролируемый выпуск монет — ключевое отличие заключается в том, что выпуск монет осуществляется не единовременно, а постепенно. Такой вариант эмиссии токенов был применен для биткоина (BTC). Как это выглядит в реалиях — количество монет, которое будет выпущено для биткоина равно 21 миллиону монет. Как только они будут все выпущены, то их добыча прекратится. Сейчас биткоин можно добывать при помощи майнинга и тем самым получить доход не покупая токены, а зарабатывая.

- Неограниченная эмиссия токенов — в таком способе, добыча монет предполагает бесконечную возможность. То сеть число новых монет не ограничено и их количество так же зависит только он самой добычи. Примером такой криптовалюты может служить Эфириум.

Каждый способ интересен для инвесторов по своему и так же, каждый из них имеет недостатки. Способ номер один позволяет создать ценность токенов и не обесценить их за счет большого количества. Но здесь есть подводный камень, после выпуска всех монет у их авторов, может пропасть интерес и они не будут развивать проект. Нет возможности повторно привлечь инвесторов и нет связи с уже привлеченными.

Контролируемый выпуск, это постоянное усложнение добычи монет (повышение сложности сети), а второй момент, количество добытых монет может не оправдать вложенных средств на их добычу. И третий вариант подразумевает, что в какой-то момент, количество добытых монет может критически сказаться на их стоимости, за счет слишком большого количества в обороте.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Аутентификация на основе токенов, когда она используется в тандеме с другими методами аутентификации, создает барьер 2FA, предназначенный для того, чтобы остановить даже самого продвинутого хакера. Поскольку токены могут быть получены только с устройства, которое их производит — будь то брелок или смартфон, системы авторизации токенов считаются очень безопасными и эффективными.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Что вообще такое token?

Как ни странно, но однозначного ответа на этот вопрос нет, ибо слово это имеет как минимум несколько значений, и то что подразумевали раньше произнося «токен» сейчас уже особо никто и не вспомнит (флешку с экранчиком). Из-за многозначности термина в головах людей часто возникает путаница и поэтому я решил вкратце изложить суть вещей (парадигму) это понятия.

А вообще, слово token переводится на русский язык как жетон, талон или какой-то отличительный знак, который чаще всего используется как заменитель денег, который по каким-то причинам удобнее использовать. Помните во времена перестройки у нас были жетоны на метро. По сути, это были токены, равно как и фишки.

Другая ипостась токена — это указание на то, что его владелец может получить доступ куда-то (по сути это аутентфикация, т.е опознавание). Раньше в такой роли могли выступать охранные грамоты и другие документы (или предметы, как, например, бирка-пайцза в орде или жетон военнослужащего), подтверждающие личность или право на проход или использование чего-либо.

В нашем современном компьютерном мире смысл этого слова почти не изменился. По-прежнему есть два основных применения понятию token — это опознавание (аутентификация) и некий виртуальный жетон (талон, знак) заменяющий собой деньги.

Причем использование слова токен для обозначение эквивалента денег стало резонансным благодаря лавинообразному росту популярности так называемых криптовалют.

По сути токен сейчас стал отчасти синонимом слова криптовалюта или по крайней мере одной из составляющих ее частей (наравне с монетами).

Но в отличии от монет token не требует создания своего блокчейна и его поддержания. Он может размещаться поверх уже существующей криптовалютной сети (чаще всего выбирают эфириум), что значительно снижает затраты и ускоряет процесс выпуска нового токена.

Но давайте обо всем по порядку.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

- Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

- Приватность.

- Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

JSON Web Token (JWT) — это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON. Эта информация может быть подтверждена благодаря цифровой подписи. JWT может быть подписан с помощью секрета (с помощью алгоритма HMAC) или иным образом, например, по схемам RSA или ECDSA.

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Вторая часть токена — это полезная нагрузка, содержащая информацию о пользователе и необходимые дополнительные данные. Такая информация бывает зарегистрированной, публичной и частной.

Зарегистрированная — это набор ключей, который не является обязательными, но рекомендуются для обеспечения улучшения безопасности. Например, iss — уникальный идентификатор стороны, генерирующей токен, exp — время в формате Unix Time, определяющее момент, когда токен станет не валидным, и другие.

Публичная информация может быть определена по желанию теми, кто использует JWT. Но они должны быть определены в реестре веб-токенов IANA JSON или определены как URI, который содержит устойчивое к коллизиям пространство имен. Частная — это пользовательская информация, созданная для обмена данными между сторонами, которые согласны их использовать. Получим вторую часть с помощью кодирования Base64Url.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

Пример:

eyJhbGciOiJIUzUxMiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NSIsIm5hbWUiOiJKb2huIEdvbGQiLCJhZG1pbiI6dHJ1ZX0K.LIHjWCBORSWMEibq-tnT8ue_deUqZx1K0XxCOXZRrBI

К плюсам использования JWT можно отнести размер — токены в этом языке кода крошечные и могут быть переданы между двумя пользователями довольно быстро; простоту — токены могут быть сгенерированы практически из любого места, и их не нужно проверять на сервере; контроль — можно указать, к чему пользователь может получить доступ, как долго будет длиться это разрешение и что он может делать во время входа в систему.

К минусам стоит отнести всего один ключ — JWT полагается на один ключ, из-за чего вся система окажется под угрозой в случае, если он будет скомпрометирован; сложность — JWT токены не так просто понять, из-за чего, разработчик, не обладающий глубокими знаниями алгоритмов криптографической подписи, может непреднамеренно поставить систему под угрозу; ограничения — нет возможности отправлять сообщения всем клиентам, и невозможно управлять клиентами со стороны сервера.

Чем токен отличается от криптовалюты?

| Токен | Криптовалюта |

| Эмитируется и централизованно (есть организация, ответственная за выпуск), и децентрализованно (согласно прописанному алгоритму). | Как правило, это децентрализованная система, эмиссия криптовалют контролируется программой. |

| Нет сети блокчейн и публичного кошелька. | Есть публичный блокчейн и кошелек. |

| Транзакции могут осуществляться централизованно, сервера находятся под контролем организации-эмитента токенов. | Обработка и осуществление транзакций производится автоматически и не контролируется финансовыми учреждениями и организациями. |

| На цену влияют дополнительные аспекты: известность проекта, правила вознаграждения, подкрепление внешними активами. | Цена зависит преимущественно от спроса и предложения. |

| Цифровой актив, предоставляемый инвестору в обмен на деньги или услуги (по продвижению, рекламе). | Является внутренней единицей расчета в сети блокчейн. |

Важно! Криптовалюта – это часть цифровой экономики, ее можно купить на биржах или добыть (майнить). Первостепенная задача токенов – привлечение инвестиций для определенного проекта, их можно приобрести во время пресейла или ICO.

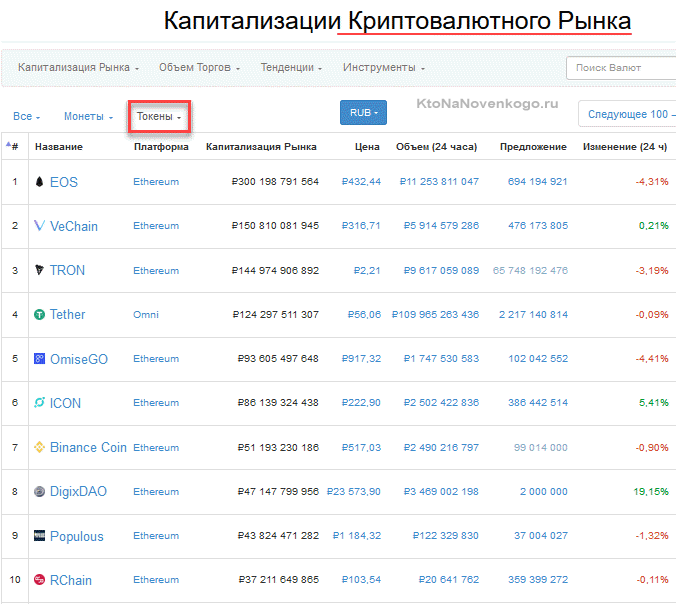

Самые популярные платформы для выпуска токенов – Ethereum, NEM, Waves, KickICO и прочие. Разработчики пользуются готовым программным кодом и алгоритмом, внося необходимые изменения.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Вывод

Главная функция криптовалюты – покупательная, у токена может быть множество функций и все они будут зависеть от проекта, на базе которого они были созданы. Иногда токен может стать криптовалютой, но для этого проект должен стать очень популярным, чтобы самоценность его внутренней валюты так возросла.

Например, Ethereum появился как токен в 2014 году, однако он был создан на базе собственного блокчейна. Новизна этого проекта состояла в появлении смарт- контрактов, которые на сегодняшний день необычайно популярны. Это позволило ETH перерасти в самоценную криптовалюту.